As 10 Melhores VPNs de 2024: Confiáveis, Seguras e Ágeis

- Como escolher a melhor VPN para você

- Melhores serviços de VPN — análise completa (atualizado em 2024)

- ExpressVPN — melhor VPN geral para velocidade, segurança e confiabilidade

- CyberGhost — servidores especializados para jogar, fazer streaming e baixar torrents de maneira confiável

- Private Internet Access — configurações altamente personalizáveis permitem equilibrar com precisão velocidade e segurança

- NordVPN — recurso Proteção Contra Ameaças aprimora a segurança contra anúncios, trackers e malware

- Surfshark — recursos de segurança altamente exclusivos adicionam uma camada extra de proteção aos seus dados

- Melhores serviços de VPN: tabela comparativa rápida

- Guia rápido: como configurar uma VPN em três passos simples

- Metodologia de pesquisa: como classificamos e comparamos as VPNs

- Por que você precisa de uma VPN

- FAQs sobre os melhores serviços de VPN

- Adquira o melhor serviço de VPN agora

ExpressVPN — a VPN mais rápida disponível. Altamente seguro, fácil de usar, ótimo para streaming e acessível. Ganhe 49% de desconto com esta oferta especial.

Encontrar uma ótima VPN geral pode parecer impossível. Algumas VPNs oferecem servidores confiáveis para streaming, mas carecem de recursos robustos de segurança. Outras são muito seguras, mas causam tanta lentidão à sua conexão que até mesmo o ato de navegar se torna frustrante. Sem falar nas dezenas de VPNs pouco confiáveis que rastreiam seus movimentos online ou não criptografam adequadamente seu tráfego.

Para poupar seu tempo e evitar complicações, nossa equipe de especialistas em cibersegurança em todo o mundo passou meses testando mais de 300 serviços de VPN para determinar quais eram os melhores em geral.

Todas estas VPNs oferecem cobertura global de servidores e são ótimas para transmitir conteúdo local em HD ou UHD. Elas também protegem sua conexão sem causar lentidão, além de manter suas atividades online privadas. Algumas delas até mesmo são suficientemente poderosas a ponto de funcionar em países onde há rígida censura na internet.

Resumo: nossa principal escolha é o ExpressVPN, graças a seus recursos de segurança de primeira linha e velocidades incríveis para streaming, torrents e jogos. Porém, ele também se destaca por seu forte compromisso em manter a privacidade de suas atividades online.

Você pode testar o ExpressVPN sem riscos graças à sua garantia de reembolso de 30 dias. Ele oferece um chat 24/7 ao vivo com uma equipe de suporte responsiva para ajudar você no seu idioma em caso de dúvidas ou outras questões. Caso não fique tão impressionado quanto a gente, você pode obter seu reembolso facilmente.

Testar nossa principal VPN recomendada >>

Está com pouco tempo? Aqui estão os melhores serviços de VPN em 2024

- Escolha do EditorExpressVPN

melhor VPN geral com segurança robusta, altas velocidades e streaming confiável.70% dos nossos leitores escolhem o ExpressVPN - CyberGhost

servidores otimizados para streaming fluido, torrents velozes e jogos sem lag. - Private Internet Access

diversas configurações que você pode personalizar para equilibrar velocidade e segurança. - NordVPN

recurso integrado Proteção Contra Ameaças bloqueia anúncios, trackers e sites maliciosos. - Surfshark

IPs rotativos, CleanWeb, Modo Camuflagem e mais para proteger sua conexão.

Como escolher a melhor VPN para você

Podemos apresentar todas as pesquisas e resultados de testes do mundo inteiro, mas, na realidade, você é quem deverá escolher uma VPN. E, embora algumas sejam inquestionavelmente melhores que outras, a melhor VPN para cada pessoa depende de suas necessidades e preferências pessoais.

Confira um breve guia de três passos para encontrar sua VPN ideal.

- Identifique suas prioridades. Segurança ou entretenimento? Algumas VPNs são especializadas em apenas um desses quesitos, embora as melhores apresentem um equilíbrio entre ambos.

- Defina seu propósito. Identifique seu caso de uso (privacidade, streaming, jogos, torrents ou um mix entre todos) e com que frequência você utilizará a VPN. Concentre-se nos recursos que serão essenciais.

- Estabeleça seu orçamento. Decida seu limite de gastos e se você quer pagar mensalmente ou por um plano a longo prazo. As melhores VPNs sempre fazem promoções, mas lembre-se de que um preço maior nem sempre significa um serviço melhor.

Principais recursos

Procure pelos recursos abaixo ao consultar as avaliações das VPNs. Pela nossa experiência, eles são os mais importantes a se considerar.

- Privacidade e segurança. Opte por uma VPN sem logs que conte com políticas de privacidade verificadas, criptografia de 256 bits, proteção contra vazamento de IP/DNS e protocolos seguros como OpenVPN e WireGuard.

- Streaming. Para desfrutar o melhor streaming, busque VPNs com amplas redes de servidores no seu país e altas velocidades para transmitir em HD sem lag. Além disso, certifique-se de que elas funcionem de maneira confiável com suas contas de streaming, como Netflix, Hulu, BBC iPlayer ou DAZN.

- Torrents. Escolha uma VPN para torrents que oculte seu IP, criptografe seu tráfego e ofereça perfis P2P. Você também precisará de altas velocidades e deve procurar por recursos opcionais como proxies SOCKS5.

- Facilidade de uso. Uma boa VPN deve oferecer apps nativos para várias plataformas e oferecer soluções para roteadores ou Smart DNS para dispositivos que não sejam compatíveis com VPNs. Todas as VPNs desta lista disponibilizam apps simples de instalar em seus sites para dispositivos populares como Windows, macOS, Android, iOS, Linux e mais.

- Capacidade de contornar firewalls. Procure por recursos como ofuscação (para disfarçar o tráfego VPN) e certifique-se de que a VPN já tenha sido testada em países restritivos. Por exemplo, se você precisa de uma VPN para a China, garanta que ela funcione nesse país. O recurso de suporte 24/7 é uma vantagem adicional neste caso, pois você poderá obter as informações necessárias a qualquer momento.

Melhores serviços de VPN — análise completa (atualizado em 2024)

1. ExpressVPN — melhor VPN geral para velocidade, segurança e confiabilidade

Testado em abril 2024

| Melhor recurso | As maiores velocidades que testamos; recursos robustos de segurança; versatilidade |

| Rede de servidores | 3.000 servidores em 105 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | Até 8 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, Globoplay e mais |

| Interface dos apps em português | Sim |

| Suporte em português | Chat ao vivo por meio de tradução automática e base de conhecimento |

O ExpressVPN é a melhor VPN geral que nossa equipe global de especialistas em VPN testou, apresentando velocidades incrivelmente altas e segurança robusta.

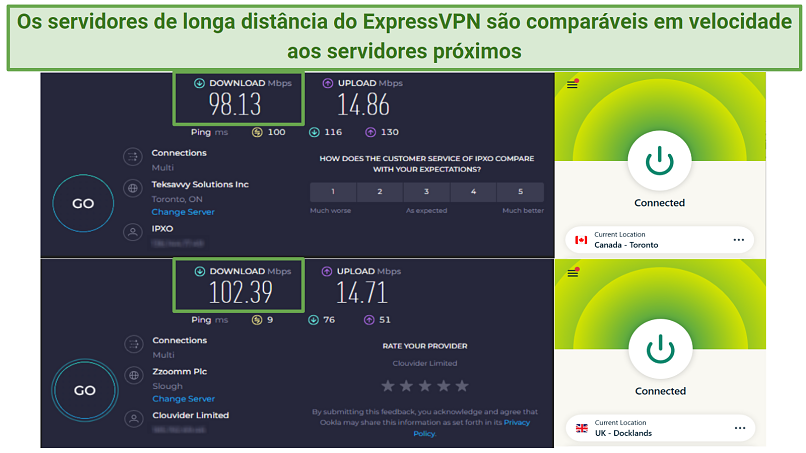

Primeiramente, o ExpressVPN é a VPN mais veloz que testamos tanto em conexões próximas quanto distantes. Nosso analista de velocidades VPN no Reino Unido consistentemente testa vários servidores usando o protocolo Lightway, otimizado para velocidade. Em média, o ExpressVPN quase não afeta as velocidades de conexão. As velocidades locais foram reduzidas em apenas 5%, enquanto que a conexão com servidores a milhares de quilômetros resultou em quedas de somente 10%.

Estes resultados estão usando uma velocidade de conexão de base de 105.51 Mbps

Estes resultados estão usando uma velocidade de conexão de base de 105.51 Mbps

Intuitivo e perfeito para streaming

A cobertura global de servidores do ExpressVPN garante que você encontrará conexões confiáveis nas proximidades para transmitir conteúdo local enquanto evita possíveis lentidões causadas por servidores superlotados.

Note que, embora o ExpressVPN e outros serviços hipoteticamente possam permitir que você assista a conteúdo não licenciado e indisponível no seu país, tal ação viola os termos e condições da maioria das plataformas de streaming. Além disso, ela pode constituir violação de direitos autorais, o que eu e minha equipe não apoiamos. Use uma VPN com responsabilidade e dentro da legalidade.

Minha equipe global e eu o testamos com 10+ catálogos da Netflix provenientes de suas respectivas regiões licenciadas — todos desfrutamos um streaming veloz e fluido. Ele também funcionou bem com o Hulu, Disney+ e Amazon Prime Video quando meu colega norte-americano o testou com essas plataformas a partir dos EUA. Nossa equipe no Reino Unido também confirmou que ele funcionou perfeitamente com o Sky Go e BBC iPlayer.

Ele conta com um recurso de Smart DNS (MediaStreamer) que permite configurá-lo para fazer transmissões com alta qualidade em dispositivos que normalmente não são compatíveis com VPNs, como consoles de videogame e smart TVs. Note que ele não criptografa seu tráfego assim como faz uma conexão VPN comum.

Como ele oferece apps nativos para a maioria dos dispositivos e sistemas operacionais populares, sua instalação é simples. As extensões de navegador também são de alta qualidade — elas são como um controle remoto do app principal da VPN, oferecendo proteção completa. A maioria dos serviços oferece apenas conexões proxy em suas extensões de navegador. Minha única queixa relativa aos seus apps é o fato de que a interface no Linux poderia ser mais intuitiva.

Você também pode instalar facilmente o ExpressVPN no seu roteador, graças a um firmware personalizado. Diferentemente de outras VPNs, não é preciso mergulhar no código do seu roteador para instalá-lo manualmente. Basta baixar o firmware no site do ExpressVPN, e ele guiará você através do processo. Para facilitar ainda mais, você pode comprar o roteador Aircove do ExpressVPN — ele vem pré-configurado para funcionar com a VPN a fim de economizar seu tempo.

O ExpressVPN suporta compartilhamento P2P em toda a sua rede, facilitando para encontrar um servidor veloz que não esteja superlotado. Ele somente suporta o redirecionamento de portas através da configuração no roteador, mas o tunelamento dividido (split tunneling) também pode ajudar a maximizar suas velocidades ao baixar e enviar torrents. Faço uso desse recurso para criptografar somente meu tráfego no BitTorrent enquanto mantenho todo o restante na minha rede local.

Segurança e proteção à privacidade de alto nível

O motivo pelo qual confio nesta VPN é que as promessas do ExpressVPN de proteção à segurança e privacidade são corroboradas por recursos de ponta e auditorias externas. Seu protocolo Lightway, apps e extensões de navegador passaram por várias auditorias de segurança para comprovar sua confiabilidade. Além disso, em 2022 a KPMG (uma renomada firma de auditoria) confirmou que o ExpressVPN cumpre sua política antilogs (no-logs policy).

Recursos adicionais de segurança e privacidade:

- Proteção à privacidade. O provedor está sediado nas Ilhas Virgens Britânicas e fora da jurisdição da Aliança 14 Olhos (14-Eyes Alliance). Além disso, servidores RAM (denominados como tecnologia TrustedServer) apagam seus dados a cada reinicialização.

- Criptografia de nível militar. Ele combina criptografia AES de 256 bits com hashing SHA512 e chave RSA de 4.096 bits — basicamente impossível até mesmo para o hacker mais habilidoso conseguir invadir. Além disso, o recurso perfect forward secrecy garante que, no improvável caso de que uma chave de criptografia seja descoberta, ela não comprometerá nenhuma comunicação passada ou futura.

- Sem vazamentos de dados. O recurso Network Lock consiste no kill switch do ExpressVPN, o qual impede que seus dados sejam expostos no caso de que sua conexão com a VPN seja repentinamente interrompida. O ExpressVPN ainda oferece proteção contra vazamento de DNS/IP e WebRTC.

- Variedade de protocolos. Além do Lightway, você obtém acesso ao OpenVPN — e também ao IKEv2, mas somente no macOS.

- Threat Manager. O ExpressVPN conta com uma lista de bloqueio de sites conhecidos por rastrear você e conter malware, impedindo seu dispositivo de se comunicar com esses servidores duvidosos. Você também pode personalizá-lo para bloquear anúncios pop-up ou sites adultos com um único clique.

- Ofuscação em todos os servidores. Este recurso é o que permite que o ExpressVPN funcione em países com forte censura, como a China.

Suporte sólido e garantia confiável

Você pode testar o ExpressVPN sem riscos graças à garantia de reembolso de 30 dias. Quando a testei, o processo foi simples. Simplesmente usei o recurso de chat 24/7 ao vivo para solicitar o reembolso. O agente fez algumas perguntas sobre minha experiência e aprovou imediatamente meu reembolso. Recebi o dinheiro de volta na minha conta após dois dias.

O ExpressVPN é ideal para…

- Versatilidade geral — a combinação de altas velocidades, segurança robusta e confiabilidade faz do ExpressVPN uma solução completa para uma ampla variedade de atividades online, incluindo streaming, torrents, jogos e navegação segura. Ele também é uma das poucas VPNs que comprovadamente funcionam e realizam todas essas atividades na China.

O ExpressVPN pode não ser ideal para…

- Usuários com orçamento limitado — o ExpressVPN não é a VPN mais barata da minha lista (seus planos custam a partir de $6,67/mês), mas oferece descontos em seu site. Obtive 49% de desconto ao assinar um plano de longo prazo.

2. CyberGhost — servidores especializados para jogar, fazer streaming e baixar torrents de maneira confiável

| Melhor recurso | Servidores otimizados fazem dele uma das VPNs mais simples de usar |

| Rede de servidores | 11.690 servidores em 100 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 7 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, Fox Sports e mais |

| Interface dos apps em português | Sim (Windows) |

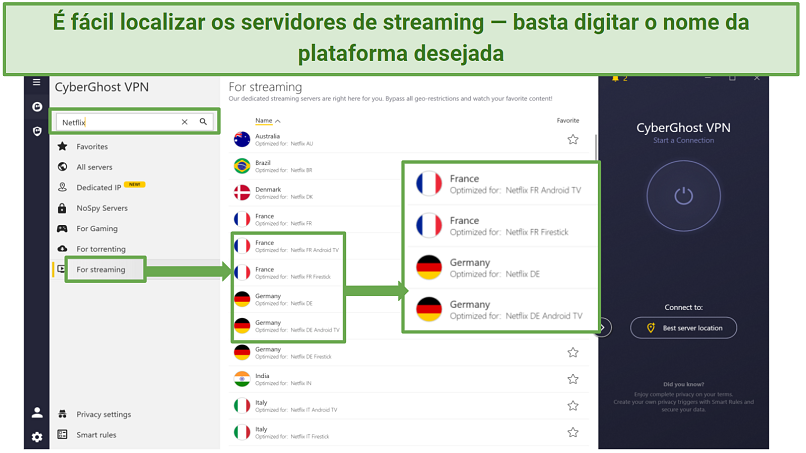

O CyberGhost é uma das minhas VPNs favoritas para streaming, pois disponibiliza servidores no Brasil que são projetados para oferecer conexões velozes e confiáveis que permitem desfrutar seu conteúdo local favorito. Cada um deles é identificado de acordo com a plataforma com a qual funciona melhor.

Meu colega dos Estados Unidos tem usado e testado há quase três anos o servidor do CyberGhost para Netflix nos EUA e nunca sofreu com conexões lentas ou intermitentes. Outros colegas internacionais relataram que, durante seus testes, os servidores do CyberGhost otimizados para streaming funcionaram consistentemente com suas plataformas designadas em suas respectivas regiões licenciadas. Isso inclui o Disney+, BBC iPlayer, Amazon Prime Video e muito mais.

O CyberGhost oferece servidores de streaming para mais de 30 plataformas internacionais de streaming

O CyberGhost oferece servidores de streaming para mais de 30 plataformas internacionais de streaming

Seus servidores otimizados para jogos e torrents também proporcionam uma ótima experiência. Os servidores de jogo são projetados para oferecer baixo ping e velocidades confiáveis, enquanto os servidores torrent oferecem segurança robusta e downloads velozes. Conectei-me ao servidor de jogo em Nova York a partir de Portland para jogar Call of Duty: Warzone online com amigos. Com um ping consistente de apenas 41 ms, houve somente um lag mínimo.

Privacidade e segurança de ponta

O CyberGhost comprova sua dedicação em proteger seus dados ao oferecer diversos recursos exclusivos de privacidade e segurança. Sei que tenho tudo de que preciso — seja para obter proteção em redes Wi-Fi públicas, prevenção contra malware, ou se eu quiser privacidade extra ao trabalhar com dados confidenciais online.

Recursos adicionais de segurança e privacidade:

- Sede na Romênia e servidores NoSpy. A sede do CyberGhost está fora da jurisdição da Aliança 14 Olhos (14-Eyes Alliance). Ele também conta com um grupo privado de servidores (NoSpy), os quais são gerenciados unicamente pelos funcionários do CyberGhost a fim de minimizar o risco de intercepção dos seus dados.

- Proteção personalizável. Seu recurso Bloquear conteúdo ajuda a impedir anúncios, trackers e malware. Além disso, as Regras inteligentes protegem você em redes Wi-Fi públicas ao permitir personalizar como e quando o app deve proteger seu tráfego. As Regras inteligentes também permitem definir "exceções” para apps e sites (assim como o tunelamento dividido).

- Protocolos de qualidade. Você pode escolher entre IKEv2, L2TP/ IPSec, OpenVPN e WireGuard. Infelizmente, o OpenVPN não está disponível para iOS ou macOS, porém.

- Opção de IP dedicado. Você pode obtê-lo por uma pequena tarifa mensal — trata-se de um endereço IP "pessoal" de acesso exclusivo, o que permite evitar superlotações e impedir que sites o detectem como conexão VPN. Eles estão disponíveis nos EUA, Reino Unido, Canadá, Alemanha e França.

- Proteção confiável à privacidade. Sua política antilogs (no-logs policy) foi auditada pela Deloitte, a qual confirmou que suas informações nunca são armazenadas. E, assim como o ExpressVPN, o CyberGhost adotou servidores sem disco para garantir que seus dados não sejam armazenados.

- Recursos essenciais de segurança. Você conta com criptografia de 256 bits e perfect forward secrecy para manter hackers distantes dos seus dados pessoais. Além disso, ainda há proteção contra vazamento de DNS/IP (DNS/IP leak protection) e kill switch.

Apps intuitivos e conexões velozes

Os apps do CyberGhost são compactos e fáceis de usar — você pode ativar a maioria dos recursos com um clique. O provedor também oferece extensões de navegador gratuitas, mas trata-se apenas de proxies que não estão disponíveis em todos os países. Embora seja compatível com diversos sistemas operacionais populares (como Windows, macOS e Linux), o Chromebook não faz parte dessa lista.

Ele é veloz, principalmente nas conexões próximas. Testamos três servidores nas proximidades (Reino Unido, França e Alemanha) e perdemos apenas cerca de 5% de velocidade em média. O servidor no Japão também foi rápido, apresentando uma redução máxima de 23% em relação à conexão de base, mas um dos servidores na Austrália reduziu as velocidades em aproximadamente 70%. Felizmente, o CyberGhost conta com uma enorme rede de servidores, então conseguimos encontrar outro servidor australiano que apresentou uma redução de velocidade de apenas 27%.

Planos acessíveis e garantia estendida

Seus planos são acessíveis, e há ainda uma versão de avaliação grátis de 24 horas que permite testar todos os recursos. Como leva tempo testar na íntegra uma VPN, optei por adquirir o CyberGhost com sua garantia de reembolso de 45 dias. Ela está disponível em todos os planos de longo prazo (o prazo para reembolso é de 14 dias no plano de curto prazo).

A política de reembolso é confiável — certifiquei-me disso testando-a por conta própria. Assim como o ExpressVPN, ele oferece suporte 24/7 via chat ao vivo, cujo serviço descobri ser amigável e experiente.

O CyberGhost é ideal para…

- Entretenimento — seus servidores otimizados tornam o CyberGhost ideal para streaming, jogos e torrents. Além disso, ele conta com recurso de Smart DNS, portanto você pode fazer transmissões em uma quantidade maior de dispositivos.

O CyberGhost pode não ser ideal para…

- Usá-lo em países com forte censura — o CyberGhost não funciona em países com alto grau de censura, como China e Emirados Árabes Unidos.

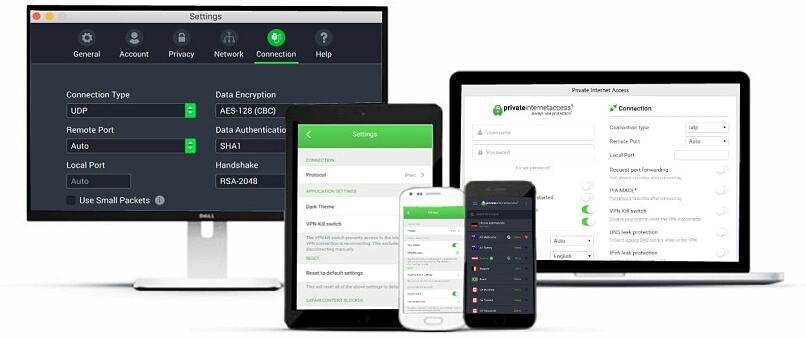

3. Private Internet Access — configurações altamente personalizáveis permitem equilibrar com precisão velocidade e segurança

| Melhor recurso | Inúmeros recursos personalizáveis com ótimo custo-benefício |

| Rede de servidores | 29.650 servidores em 90 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | Ilimitado |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

| Interface dos apps em português | Sim |

O Private Internet Access (ou PIA) oferece segurança excepcional por um baixo preço, o que o tornou uma VPN cada vez mais popular nos últimos anos. Além disso, você conta com conexões ilimitadas de dispositivos, o que faz desta VPN um negócio realmente excelente.

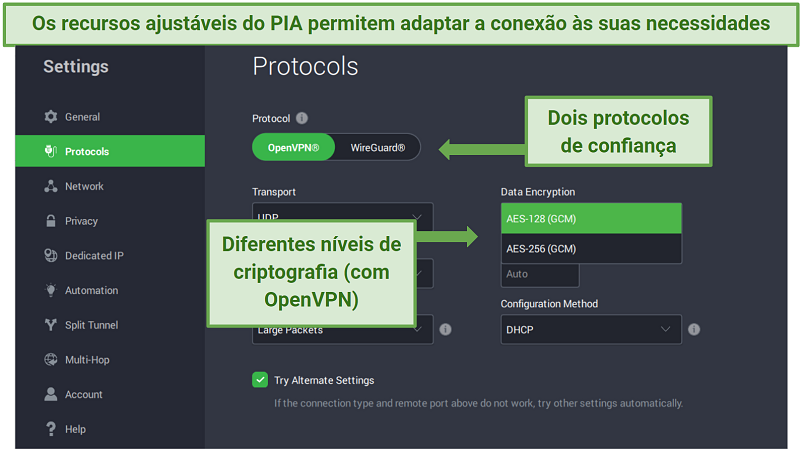

Recursos de segurança totalmente personalizáveis

Você obtém pleno controle sobre sua conexão para personalizá-la como quiser. Há dois protocolos VPN populares à sua escolha: OpenVPN e WireGuard. Para fazer streaming com altas velocidades, alternei para o WireGuard, que superou o OpenVPN em 9% durante nossos testes de velocidade.

Quanto se trata das minhas contas bancárias, segurança é minha maior prioridade, por isso usei o altamente seguro protocolo OpenVPN. Além disso, gostei da possibilidade de selecionar seu nível preferido de criptografia —128 bits ou 256 bits. Para manter minhas informações confidenciais altamente seguras, sempre elevo meu nível de criptografia para 256 bits.

Você encontrará muitas outras opções de personalização (incluindo o MACE) clicando nas abas do painel esquerdo

Você encontrará muitas outras opções de personalização (incluindo o MACE) clicando nas abas do painel esquerdo

Recursos adicionais de segurança e privacidade:

- Camadas de segurança — o PIA conta com um bloqueador de anúncios e malware integrado chamado MACE. Você também pode ativar o "Multi-Hop" (Multissaltos) para redirecionar sua conexão através de um proxy de ofuscação SOCKS5 ou Shadowsocks juntamente com o servidor VPN. No entanto, ele não possibilita que a VPN funcione na China, assim como fazem os recursos de ofuscação de algumas outras VPNs.

- Servidores NextGen — para eliminar o risco de interferência de terceiros, o PIA oferece uma seleção de servidores próprios (colocados) em três regiões globais: América do Norte, Europa e Austrália.

- Recursos essenciais integrados — além da criptografia de nível militar, você conta com proteção contra vazamentos e um kill switch ajustável que é capaz de protegê-lo contra vazamentos até mesmo quando a VPN estiver manualmente desativada.Não encontrei vazamentos durante meus testes.

- Extensão de navegador proxy — você pode obter a extensão proxy gratuitamente para Chrome, Firefox e Opera. Ela não criptografa seu tráfego assim como faz uma VPN, mas pode alterar sua localização virtual.

- Política antilogs (no-logs) comprovada nos tribunais. Sua política antilogs já foi diversas vezes comprovada na justiça; mesmo quando dados de usuários foram exigidos, o PIA nunca tinha nada para mostrar. Isso garante tranquilidade, pois o PIA está sediado nos EUA, país núcleo da Aliança 14 Olhos (14-Eyes Alliance).

Inúmeros servidores e altas velocidades

Com uma ampla rede de 29.650 servidores, não surpreende que o PIA ofereça velocidades incríveis. Em conexões próximas a perda não foi maior que 5%, enquanto que nos servidores de longa distância a redução média de velocidade ficou em 32%.

O PIA suporta compartilhamento P2P em todos os servidores. E, diferentemente do ExpressVPN e do CyberGhost, ele oferece redirecionamento de portas, portanto você pode se conectar diretamente com seeders enquanto melhora suas velocidades de download.

Ele conta com servidores otimizados para streaming em oito países. Estes comprovaram ser muito mais confiáveis que os servidores comuns — às vezes tenho dificuldades para desfrutar um streaming veloz ou estável com as conexões comuns. Para a Netflix EUA e o Hulu, meu colega norte-americano usou a conexão US East Streaming, pois ela é a que está mais próxima de sua localização nos EUA. Há também o servidor US West Streaming.

Outro recurso único é o fato de que o PIA disponibiliza pelo menos um servidor em todos os 50 estados norte-americanos. Isso garante que você tenha um servidor por perto, não importa em qual estado esteja localizado. Na maioria dos casos, quanto mais próximo o servidor, mais veloz a conexão. Além disso, uma quantidade maior de conexões é benéfica para reduzir a sobrecarga de usuários e lentidões.

Ótimo serviço de suporte e recursos

Os apps do PIA são fáceis de instalar, e há ainda um recurso de Smart DNS. Particularmente, gostei do fato de que ele oferece um app GUI nativo para Linux. Caso precise de ajuda, você pode contatar o suporte via chat ao vivo. Alternativamente, há uma enorme base de conhecimento com FAQs, tutoriais e guias de configuração.

Com planos a partir de apenas $2,03/mês, ele é uma das opções mais acessíveis desta lista. Todos os planos incluem uma confiável garantia de reembolso de 30 dias, portanto você pode testar o PIA gratuitamente sem riscos. O PIA oferece um prático recurso de chat 24/7 ao vivo para agilizar o processo de reembolso.

O PIA é ideal para…

- Flexibilidade — as configurações de segurança ajustáveis do PIA permitem escolher o tipo de segurança necessária para suas atividades online específicas — seja para baixar e enviar torrents, fazer transações bancárias ou simplesmente navegar.

O PIA pode não ser ideal para…

- Iniciantes em VPN — sua enorme variedade de opções de personalização pode ser excessiva se você é novato no mundo das VPNs. Por outro lado, isso é ótimo se você for um nerd da tecnologia assim como eu.

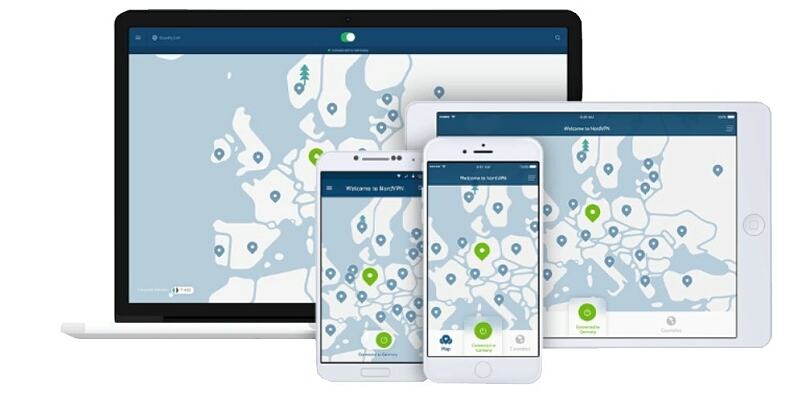

4. NordVPN — recurso Proteção Contra Ameaças aprimora a segurança contra anúncios, trackers e malware

| Melhor recurso | Proteção Contra Ameaças usa inúmeras configurações de segurança personalizáveis para proteger contra malware, anúncios e trackers |

| Rede de servidores | 6.339 servidores em 111 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 10 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, DAZN e mais |

| Interface dos apps em português | Sim |

| Suporte em português | Chat ao vivo e e-mail por meio de tradução automática, além de uma base de conhecimento |

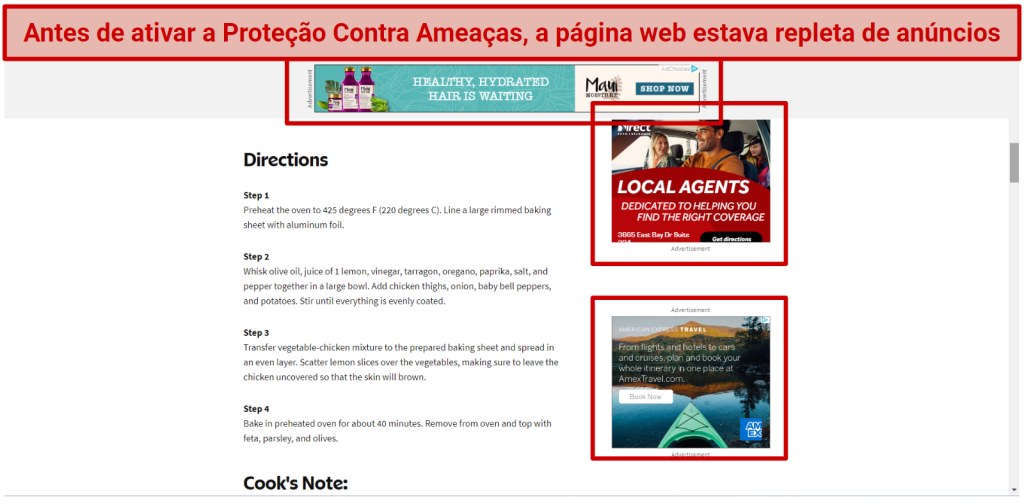

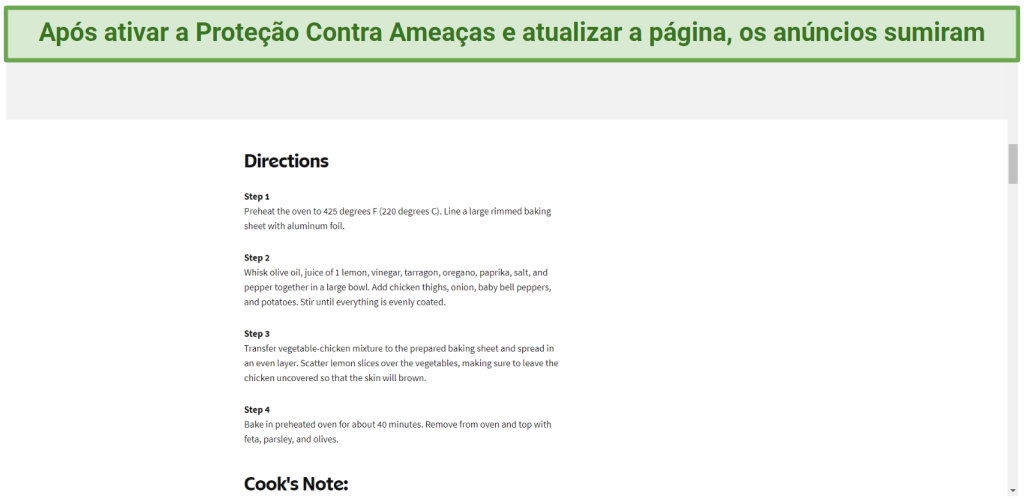

O NordVPN entrou na minha lista das melhores VPNs por conta de seus recursos únicos, como Proteção Contra Ameaças e NordLynx (seu protocolo exclusivo projetado para velocidade e segurança).

Recursos intuitivos

Seu recurso Proteção Conta Ameaças bloqueia sites maliciosos, anúncios e tentativas de phishing, mesmo quando a VPN não está conectada a um servidor. Ele também examina e remove do seu dispositivo arquivos nocivos. Durante todas as vezes em que o testei no site repleto de anúncios allrecipes.com, ele removeu todas as propagandas, produzindo uma lista de ameaças bloqueadas.

O recurso do NordVPN chamado Dark Web Monitor notifica você no caso do seu endereço de e-mail vinculado à VPN tiver sido comprometido na dark web. A função Meshnet facilita o estabelecimento de conexões criptografadas com diversos dispositivos. Por exemplo, você pode acessar pastas no seu computador residencial a partir do seu notebook durante viagens.

Recursos adicionais de segurança e privacidade:

- Servidores especializados seguros. Servidores multi-hop e ofuscados dificultam para curiosos interceptarem seus dados, o que também pode ajudar você a contornar alguns firewalls. Há ainda servidores Onion Over VPN, portanto você pode se conectar em segurança à rede Tor sem precisar baixar o navegador Tor.

- Proteção assegurada à privacidade. A política antilogs (no-logs policy) do NordVPN foi verificada três vezes — a mais recente (realizada pela Deloitte em 2022) revelou que o NordVPN está 100% em conformidade. Além disso, ele usa servidores RAM e está sediado no Panamá, país onde não há leis de retenção de dados.

- Recursos essenciais de segurança e mais. O NordVPN inclui um kill switch com duas configurações (para a internet ou apps, ou ambos), criptografia de 256 bits e proteção contra vazamento de DNS/IP (DNS/IP leak protection). Além disso, ele administra seus próprios servidores DNS para impedir que suas atividades online sejam associadas a você.

- Três opções de protocolos. Além do exclusivo protocolo NordLynx, você obtém acesso ao OpenVPN e IKEv2/IPSec.

VPN robusta para streaming e torrents

O recurso SmartPlay integrado ao NordVPN o torna altamente confiável para streaming. Ele funcionou consistentemente em todos os sites nos quais minha equipe global e eu o testamos a partir dos países licenciados, incluindo Netflix (em cinco países), BBC iPlayer, Max (ex-HBO Max) e Hulu.

Por uma pequena tarifa mensal adicional, você pode obter um IP dedicado entre uma variedade de 15 localizações de servidores, incluindo Reino Unido, EUA, Japão e Austrália. Como esse endereço será exclusivo para você, ele tem menos chances de produzir as conexões lentas ou instáveis que normalmente seriam causadas por um IP compartilhado.

Há um conjunto de servidores otimizados para P2P em vários países. E, caso se conecte a um servidor que não suporte torrents, você será automaticamente redirecionado para um servidor compatível (no Canadá ou Holanda).

Seu protocolo NordLynx otimizado para velocidade permite fazer transmissões e downloads com fluidez. Os servidores próximos são velozes — nosso testador de velocidades no Reino Unido relatou uma perda média de apenas 6% entre os três servidores testados. Já com três servidores de longa distância, a perda média de velocidade chegou a 19%, o que também é bastante impressionante.

Fácil de usar com suporte responsivo

Minha equipe e eu testamos cada um dos apps (para desktop, dispositivos móveis, Linux, dispositivos de streaming, entre outros) — ele levou poucos minutos para instalar cada um. O NordVPN também oferece um recurso de Smart DNS.

Todas as assinaturas incluem uma garantia de reembolso de 30 dias, a qual comprovou sua confiabilidade quando a testei. Recomendo usar o chat 24/7 ao vivo para quaisquer dúvidas, incluindo pedidos de reembolso. Ele é rápido e responsivo.

O NordVPN é ideal para…

- Streaming e torrents — com seu eficaz bloqueador de anúncios/malware, altas velocidades, SmartPlay e servidores otimizados para P2P, ele é totalmente equipado para essas atividades. Você também pode agilizar os tempos de download usando tunelamento dividido (split tunneling) ou sua conexão proxy SOCKS5.

O NordVPN pode não ser ideal para…

- Conectar-se rapidamente — sua interface de mapa mundial é grande e pesada, mas algumas pessoas podem considerá-la mais fácil de navegar do que uma lista de servidores. Ele também leva até 40 segundos para se conectar a alguns servidores de longa distância.

5. Surfshark — recursos de segurança altamente exclusivos adicionam uma camada extra de proteção aos seus dados

| Melhor recurso | Inúmeros recursos de segurança avançados e exclusivos para usar e testar |

| Rede de servidores | 3.200 servidores em 100 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | Ilimitado |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

| Interface dos apps em português | Sim |

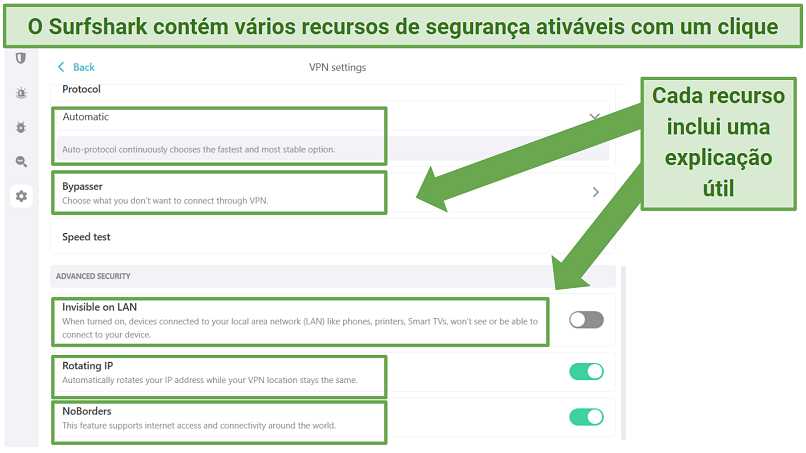

O Surfshark oferece alguns dos mais avançados recursos de segurança do mercado — e, assim como o PIA, conexões ilimitadas de dispositivos, embora não custe tão barato.

Ele também conta com o recurso IP Rotativo para alterar seu endereço IP a cada 5-10 minutos. Outro excelente bônus, o CleanWeb bloqueia anúncios, trackers, malware e tentativas de phishing — e até mesmo aqueles irritantes pop-ups de consentimento de cookies.

O recurso NoBorders do Surfshark ajuda você a desfrutar liberdade na internet ao detectar restrições de rede e fornecer uma lista dos melhores servidores para contornar esses problemas. Além disso, o Modo Camuflagem ofusca seu tráfego, mas não possibilita que o Surfshark funcione na China.

Ativar o modo NoBorders restringe sua lista de servidores àqueles capazes de contornar firewalls de rede ou bloqueios de VPN

Ativar o modo NoBorders restringe sua lista de servidores àqueles capazes de contornar firewalls de rede ou bloqueios de VPN

Recursos adicionais de segurança:

- IP dedicado. O Surfshark oferece endereços IP dedicados para o Reino Unido, EUA, Alemanha e Holanda. É ótimo contar com eles se você estiver localizado em um desses países e precisar de uma conexão confiável para streaming local.

- Lista de permissões. Você pode manter seu círculo de confiança restrito ao permitir que apenas determinados e-mails, endereços IP, sites e aplicativos se comuniquem com seu dispositivo — enquanto bloqueia todos os demais.

- Segurança de nível militar. O Surfshark permite escolher entre WireGuard, OpenVPN e IKEv2. Ele também usa criptografia de 256 bits combinada com perfect forward secrecy, kill switch e proteção contra vazamento de DNS/IP (DNS/IP leak protection). Após testar repetidamente oito servidores em busca de vazamentos, não encontrei nada.

- Substituição GPS (somente Android). Automaticamente associa a localização GPS do seu celular à localização do servidor VPN ao qual você está conectado. Dessa forma, você pode evitar ser rastreado por apps que não precisam da sua localização.

Altas velocidades e streaming confiável

O Surfshark funciona consistentemente com quase todas as plataformas de streaming. Ele também é uma boa VPN para torrents devido aos seus recursos robustos de segurança e ao recurso Bypasser (tunelamento dividido) que aumenta as velocidades. Além disso, ele permite baixar e enviar torrents em todos os servidores.

Uso a função 'Localização mais rápida' sempre que preciso das melhores velocidades para streaming e jogos. Em nosso último teste, obtivemos 119.19 Mbps em um servidor próximo, o que representou apenas 4% a menos que a velocidade inicial. As conexões de longa distância são boas — elas não caíram mais que 33% em média.

Políticas sólidas de privacidade e reembolso

Apesar da sede do Surfshark ficar na Holanda — país membro da Aliança 14 Olhos (14-Eyes Alliance), seus servidores RAM e política antilogs (no-logs policy) garantem que seus dados permaneçam privados. A conformidade do Surfshark com sua política antilogs também foi atestada em uma auditoria independente realizada pela Deloitte em 2022.

O Surfshark permite testá-lo sem riscos por 30 dias através de uma garantia de reembolso. Após fazer minha solicitação, recebi o dinheiro de volta na fatura do cartão de crédito antes do término da mesma semana.

O Surfshark é ideal para…

- Recursos de segurança exclusivos — poucas VPNs oferecem recursos como substituição GPS e conexões multi-hop personalizáveis, apenas para citar alguns.

O Surfshark pode não ser ideal para…

- Configuração em roteadores — o Surfshark não oferece apps nativos ou firmware para roteadores, portanto você deverá instalá-lo e alterar suas localizações manualmente, o que é um pouco mais difícil. Felizmente, o site oficial disponibiliza instruções passo a passo para esse processo.

6. IPVanish — rede totalmente própria para garantir máxima privacidade

| Melhor recurso | O IPVanish não aluga servidores de terceiros, pois é proprietário de toda a sua rede |

| Rede de servidores | 2.400 servidores em 90 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | Ilimitado |

| Funciona com | Netflix, Disney+, BBC iPlayer, (HBO) Max, Vudu e mais |

| Interface dos apps em português | Sim (iOS) |

| Suporte em português | Chat ao vivo e e-mail por meio de tradução automática, além de uma linha telefônica |

O IPVanish é uma ótima VPN que oferece todos os recursos essenciais de segurança, mas o que o faz se destacar é seu compromisso com a privacidade. Muitas VPNs alugam seus servidores de terceiros, mas o IPVanish é proprietário de cada um de seus servidores, removendo qualquer risco de interferência externa. Por outro lado, o IPVanish está sediado nos EUA — porém, sua rigorosa política antilogs (no-logs policy) já foi auditada pelo Leviathan Security Group, o qual confirmou que o provedor não registra ou armazena seus dados.

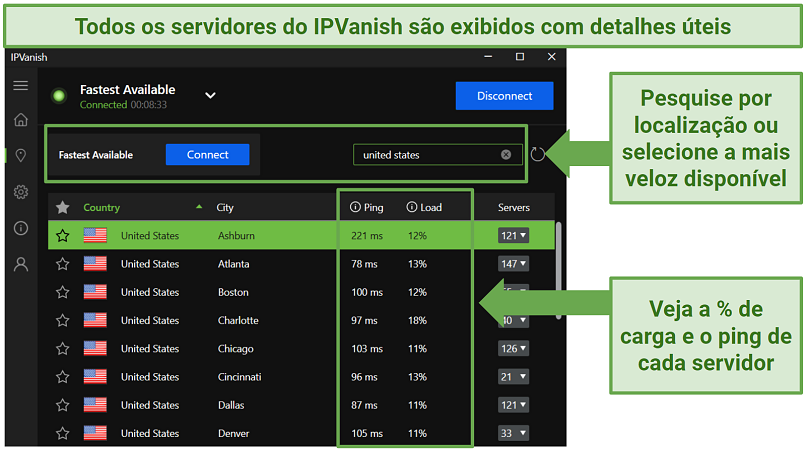

Intuitivo e com altas velocidades em servidores próximos

Ele é simples e tem poucas configurações personalizáveis, mas é isso o que torna o IPVanish tão intuitivo. Cada servidor é exibido com sua taxa de ping e porcentagem de carga. Essas ineis em seu app nativo para Amazon Fire, portanto você pode localizar rapidamente a melhor conexão no seu país para fazer streaming sem lag. Gostei desse recurso para encontrar um servidor com baixa latência a fim de jogar no meu PC.

Servidores com ping reduzido e menor carga de usuários são melhores para manter altas velocidades

Servidores com ping reduzido e menor carga de usuários são melhores para manter altas velocidades

Os resultados do nosso testador de velocidade foram variados. Os servidores de longa distância reduziram as velocidades entre 12% até 72%, enquanto os servidores próximos apresentaram uma perda média de velocidade de apenas cerca de 4%.

Recursos adicionais de segurança:

- Funções básicas de segurança. Com o IPVanish, você conta com funcionalidades básicas como criptografia de 256 bits, kill switch e proteção contra vazamento de IP/DNS (IP/DNS leak protection). Além disso, ele conta com alguns recursos bônus, incluindo tunelamento dividido (split tunneling) e bloqueador de anúncios /malware (Proteção Contra Ameaças).

- Codificação. Se estiver em uma rede restritiva que bloqueia VPNs, você pode usar este recursos para ofuscar seu tráfego e ocultar o fato de que está usando uma VPN.

- Quatro protocolos. WireGuard, IKEv2, OpenVPN e IPSec são todos suportados pelo IPVanish.

Suporte 24/7 e garantia robusta

Como o IPVanish é relativamente fácil de usar, é improvável que você enfrente problemas. Porém, caso contrário, você pode contatar o suporte via chat 24/7 ao vivo, e-mail ou telefone.

Ele oferece uma garantia de reembolso de 30 dias, portanto você pode assinar o IPVanish com tranquilidade. O processo de reembolso é simples — não é sequer preciso falar com um representante de suporte. Os pedidos de reembolso podem ser feitos diretamente através do portal da sua conta no site.

O IPVanish é ideal para…

- Torrents — todos os servidores próprios do IPVanish permitem baixar e enviar torrents. Ele também oferece uma conexão proxy SOCKS5 para agilizar os tempos de download.

O IPVanish pode não ser ideal para…

- Streaming — os servidores que meu colega testou a partir dos EUA foram rápidos e confiáveis com a maioria dos sites regionais, como Netflix EUA e Max. Porém, alguns servidores não foram tão confiáveis para assistir ao Hulu ou Prime Video a partir dos EUA. Além disso, alguns servidores localizados em estados distantes produziram grandes reduções de velocidade, o que não é ideal para streaming.

7. PrivateVPN — VPN robusta com uma rede pequena, mas confiável

| Melhor recurso | Confiável para streaming e segurança |

| Rede de servidores | 200 servidores em 63 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 10 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

O PrivateVPN conta com uma rede relativamente pequena — porém, ele transforma isso em virtude ao garantir que você possa confiar nessas conexões para desfrutar um streaming confiável em plataformas locais e outras atividades online.

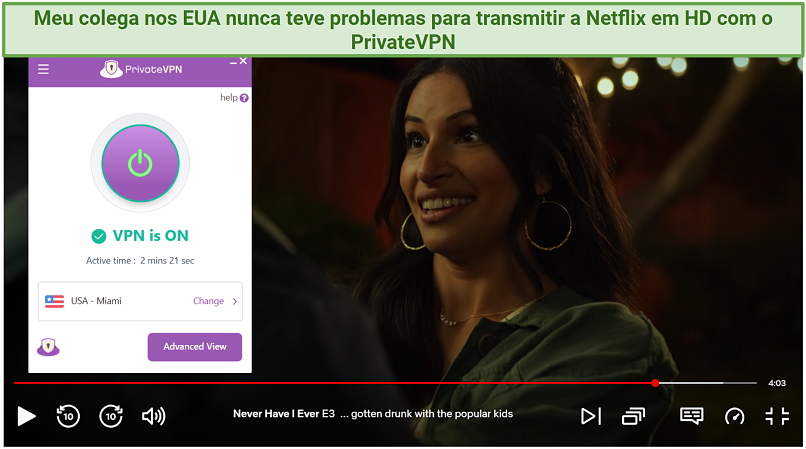

Nossa equipe internacional testou servidores a partir de suas respectivas posições nos EUA, Reino Unido, Itália e Austrália para ver se o PrivateVPN era capaz de oferecer conexões velozes e confiáveis para as plataformas populares de streaming disponíveis em cada uma de suas regiões. Todos conseguiram desfrutar um streaming fluido e sem lag em seus sites regionais, incluindo Netflix, Sling TV, BBC iPlayer e mais.

Meu colega baseado nos EUA usou o servidor de Miami para obter as melhores velocidades, pois esse servidor está próximo à sua localização nos EUA

Meu colega baseado nos EUA usou o servidor de Miami para obter as melhores velocidades, pois esse servidor está próximo à sua localização nos EUA

Em nossos testes de velocidade, o PrivateVPN comprovou ser veloz em servidores próximos, apresentando uma queda de velocidade razoável nos servidores distantes (48% em média). Não importa qual servidor usamos, ele permaneceu suficientemente rápido para navegar e fazer transmissões em HD sem problemas.

Rigorosa VPN antilogs que funciona na China

O PrivateVPN está sediado na Suécia — embora sua sede esteja dentro da jurisdição da Aliança 14 Olhos (14-Eyes Alliance), ele cumpre uma rigorosa política antilogs (no-logs policy).

Para proteger ainda mais sua privacidade, ele ainda conta com o modo Stealth VPN projetado para contornar bloqueios de VPN e firewalls de DPI. Sabemos que o modo Stealth funciona porque nossos pesquisadores na China confirmaram.

Recursos adicionais de segurança:

- Configurações de Advanced View (Visualização avançada). O PrivateVPN oferece kill switch e proteção contra vazamento de IPv6/DNS (IPv6/DNS leak protection), os quais podem ser ativados na opção ‘Advanced view’ (Visualização avançada).

- Cinco protocolos. O provedor usa criptografia AES de 256 bits e disponibiliza os protocolos AnyConnect, IKEv2, IPSec, OpenVPN e WireGuard.

- Redirecionamento de portas e SOCKS5. Essas duas configurações são particularmente úteis para otimizar as velocidades de torrents.

Apps simples e garantia de reembolso

Ele disponibiliza apps intuitivos para a maioria dos dispositivos e sistemas operacionais. Além disso, oferece uma prática extensão de proxy para Chrome, mas não para outros navegadores no momento. Felizmente, o app completo da VPN protegerá seus dados, não importa qual seja seu navegador usado. Também não há recurso de Smart DNS, mas você pode configurar o PrivateVPN em um roteador para usá-lo em dispositivos como smart TVs, consoles de videogame e alguns dispositivos de streaming.

Sua garantia de reembolso de 30 dias oferece tempo de sobra para garantir que ele seja a escolha certa para você. O PrivateVPN também disponibiliza um chat 24/7 ao vivo para ajudar a responder a eventuais dúvidas em tempo hábil.

O PrivateVPN é ideal para…

- Iniciantes em VPN — ele oferece a opção ‘Simple view’ (Visualização simples), que oculta todos os recursos de segurança mais complexos do PrivateVPN e permite conectar-se a um servidor com um clique.

O PrivateVPN pode não ser ideal para…

- Acessar uma rede ampla — embora suas conexões sejam confiáveis e ofereçam boas velocidades, sua rede pequena pode não abranger todas as localizações às quais você precisa de acesso.

8. Proton VPN — VPN simples, intuitiva e segura

| Melhor recurso | Fácil de usar |

| Rede de servidores | 4.667 servidores em 91 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 10 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

| Interface dos apps em português | Sim |

O Proton VPN é um intuitivo provedor VPN que funciona bem com a maioria das plataformas de streaming. Suas velocidades são muito impressionantes, principalmente com o recurso VPN Accelerator ativado. O maior nível de perda de velocidade experimentado pelo nosso testador foi de 43% em um servidor do outro lado do mundo em Tóquio.

Servidores especiais Secure Core e sede na Suíça

O provedor está sediado na Suíça, país que apoia a privacidade, e cumpre uma política antilogs (no-logs policy). Além disso, ele conta com seus exclusivos servidores Secure Core localizados em países com leis favoráveis à privacidade (Islândia, Suíça e Suécia). Você pode redirecionar seu tráfego primeiramente através de um servidor Secure Core e, em seguida, por meio de outro servidor VPN antes dele alcançar seu destino.

O único ponto negativo é que o redirecionamento através de dois servidores reduz significativamente sua velocidade de conexão

O único ponto negativo é que o redirecionamento através de dois servidores reduz significativamente sua velocidade de conexão

Recursos adicionais de segurança:

- Protocolos renomados. O Proton VPN suporta OpenVPN, IKEv2, WireGuard e Stealth, mas nem todos os apps oferecem todos esses protocolos.

- Perfect forward secrecy. Este recurso é combinado à criptografia de nível militar para impedir que cibercriminosos acessem seus dados.

- NetShield. bloqueia anúncios, malware e trackers antes que alcancem seu dispositivo.

Recursos úteis e um plano gratuito limitado

O Proton VPN permite personalizar suas conexões. Por exemplo, você pode escolher um dos diversos servidores otimizados para P2P e seu protocolo desejado — e identificar uma conexão como "torrents” para quando quiser baixar arquivos.

Quase todos os servidores do Proton VPN também são compatíveis com torrents. Os servidores P2P estão marcados com um pequeno ícone ao lado do nome, mas infelizmente é fácil deixar de visualizá-los porque a interface é um pouco sobrecarregada.

Você pode testar o Proton VPN usando sua versão gratuita — ela oferece dados ilimitados e não contém anúncios. Porém, o plano gratuito não oferece suporte a torrents e não é suficientemente veloz ou confiável para streaming. Além disso, ele não inclui chat 24/7 ao vivo, assim como fazem os planos pagos.

Ele é compatível com roteadores, mas, semelhante ao PrivateVPN, não oferece recurso de Smart DNS. Você pode combinar o Proton VPN com o e-mail criptografado, calendário e/ou serviços em nuvem por uma tarifa adicional. Também é possível testá-lo sem riscos, graças à garantia de reembolso de 30 dias.

O Proton VPN é ideal para…

- Navegação fluida e sem anúncios — ele oferece extensões completas para navegador (Firefox e Chrome) e o recurso NetShield, os quais tornam o Proton VPN uma ótima opção para navegação segura e livre de anúncios.

O Proton VPN pode não ser ideal para…

- Acessibilidade — o Proton VPN é uma das VPNs mais caras desta lista, até mesmo em seus planos de longo prazo, que custam a partir de $4,49/mês.

9. Hotspot Shield — segurança robusta sem comprometer suas velocidades

| Melhor recurso | Protocolo Hydra |

| Rede de servidores | 1.800 servidores em 80 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 5 |

| Funciona com | Netflix, Disney+, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

| Interface dos apps em português | Sim (Windows) |

| Suporte em português | Chat ao vivo e e-mail por meio de tradução automática |

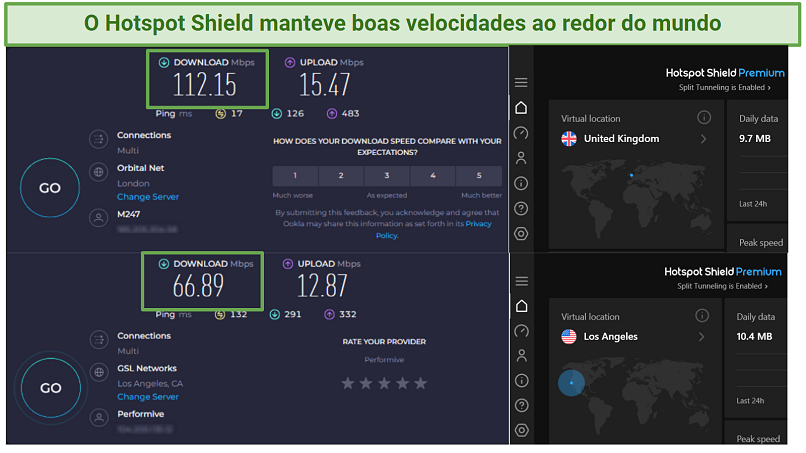

O protocolo exclusivo do Hotspot Shield, denominado Hydra, evita as grandes lentidões que são causadas pela criptografia.

Usando o Hydra, as velocidades do servidor local do nosso testador caíram apenas 3% em média. Até mesmo servidores distantes no Japão, Austrália e EUA mantiveram uma velocidade média de 74 Mbps (apenas 35% mais lento que a conexão de base). Seus servidores velozes são ideais para atividades como transmitir em HD/UHD e baixar torrents com rapidez — quando altas velocidades são mais necessárias.

A perda de velocidade nos servidores locais não foi perceptível

A perda de velocidade nos servidores locais não foi perceptível

Meu colega o testou a partir dos EUA e relatou que o Hotspot Shield apresentou um desempenho estável e confiável com a maioria de seus apps favoritos de streaming, como Netflix e Disney+, mas não com o Amazon Prime Video. Ele não oferece Smart DNS, embora a configuração no roteador permita usá-lo em smart TVs ou consoles de videogame. Instalei-o rapidamente no meu roteador ASUS para assistir ao Disney+ na Apple TV.

Recursos essenciais de segurança

Além de seu protocolo otimizado para velocidade, você pode escolher entre quatro protocolos VPN, todos os quais oferecem criptografia de 256 bits: OpenVPN, SSTP, IPSec e L2TP. O maior ponto negativo é que ele não oferece quaisquer recursos avançados que o ajudem a funcionar em redes altamente restritivas que bloqueiam VPNs ou outros sites. Porém, você pode confiar nele para proteger seus dados ao navegar, transmitir conteúdo e baixar e enviar torrents.

Recursos adicionais de segurança:

- Prevenção contra vazamentos. A proteção contra vazamentos de DNS/IP (DNS/IP leak protection) e um kill switch ajudam a manter suas informações ocultas em qualquer circunstância. Testei uma dezena de servidores em busca de vazamentos e não encontrei nenhum.

- Proteção integrada contra malware e phishing. Este recurso é automaticamente ativado para proteger você e seus dispositivos.

Plano gratuito limitado e período de reembolso estendido

Os planos pagos do Hotspot Shield não são baratos. Há ainda uma versão gratuita, mas ela somente oferece acesso a quatro localizações de servidores (Cingapura, Reino Unido e duas localizações nos EUA). Se você quer testar o Hotspot Shield sem riscos, ele vem com uma generosa garantia de reembolso de 45 dias.

O Hotspot Shield é ideal para…

- Streaming e torrents — seu protocolo Hydra otimizado para velocidade, capacidades confiáveis de streaming em HD e suporte a P2P tornam esta VPN uma boa escolha para essas atividades.

O Hotspot Shield pode não ser ideal para…

- Usuários que valorizam ao extremo sua privacidade — ele está sediado nos EUA e conta com uma política de privacidade vaga; porém, após algumas pesquisas, descobri que, embora ele registre temporariamente seu endereço IP para impedir fraudes, este é imediatamente criptografado e então excluído após o término da sua sessão na VPN.

10. hide.me — exclusivo recurso Stealth Guard protege você em apps específicos

| Melhor recurso | Stealth Guard |

| Rede de servidores | 2.400 servidores em 89 países (incluindo Brasil e Portugal) |

| Conexões simultâneas de dispositivos | 10 |

| Funciona com | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu e mais |

| Interface dos apps em português | Sim |

| Suporte em português | Chat ao vivo por meio de tradução automática |

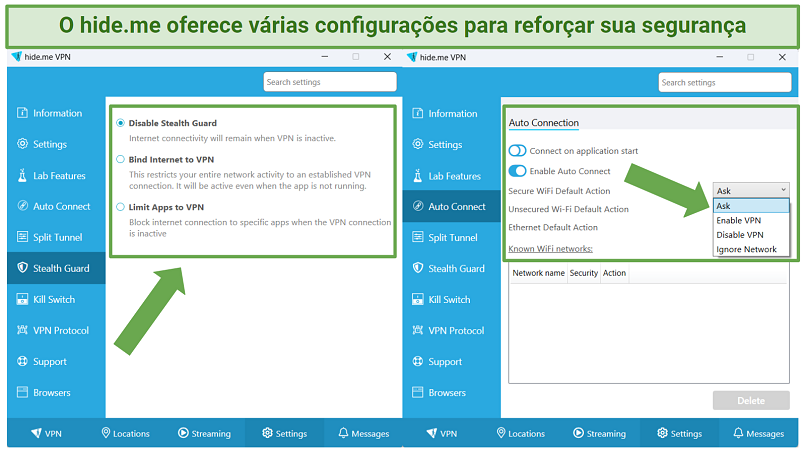

O recurso Stealth Guard do hide.me permite especificar quais apps devem ser executados somente através de uma conexão VPN. Se a VPN se desconectar, os apps automaticamente serão interrompidos, evitando o vazamento de dados sob uma conexão não segura. Basicamente, trata-se de um kill switch combinado com tunelamento dividido (split tunneling).

Você também pode personalizar a forma como o hide.me reage a conexões seguras, não seguras e conexões ethernet. Quando ele detecta uma dessas redes, você pode configurá-lo para perguntar se você quer se conectar, ativar a VPN, desativar a VPN ou ignorar a rede.

Gostei das explicações fornecidas para ajudar a entender melhor cada recurso do app

Gostei das explicações fornecidas para ajudar a entender melhor cada recurso do app

Recursos adicionais de segurança:

- Prevenção contra vazamentos. O hide.me incorpora proteção contra vazamentos de DNS/IP (DNS/IP leak protection) e um kill switch, preservando seu anonimato online em todas as circunstâncias.

- Zero logs. Suas atividades online nunca são armazenadas, registradas ou compartilhadas. Além disso, o hide.me está sediado na Malásia, país onde não há leis de retenção de dados.

- Criptografia e protocolos robustos. O hide.me suporta SoftEther, WireGuard, OpenVPN, IKEv2 e SSTP — e usa criptografia de 256 bits.

Compatível com streaming e torrents

O recurso Bolt do hide.me contorna congestões de rede e reduz a latência para garantir uma conexão mais veloz, fluida e confiável. Ele ainda oferece suporte a P2P em todos os servidores, garantindo torrents rápidos e sem superlotação.

O provedor funciona de maneira confiável e oferece boas velocidades para transmissões de alta qualidade. Além disso, ele pode ser adaptado para smart TVs e consoles através da configuração no roteador. Consegui transmitir meu catálogo regional da Netflix em HD na minha Apple TV após configurá-lo no meu roteador.

Versão gratuita e garantia de reembolso

Você pode testar uma versão grátis do hide.me, a qual oferece nove localizações de servidores e dados ilimitados. Com uma rede restrita, velocidades limitadas e streaming pouco confiável, suas capacidades são bem reduzidas, no entanto. Como uma alternativa melhor, você pode testar a versão premium ilimitada sem riscos por meio de sua garantia de reembolso de 30 dias.

O hide.me é ideal para...

- Streaming confiável e torrents seguros — ele funcionou em todas as plataformas com as quais nossa equipe internacional e eu o testamos, além de apresentar altas velocidades que são ideais para fazer streaming sem lag e baixar arquivos com rapidez. Os recursos robustos de segurança também protegem seus dados ao baixar e enviar torrents.

O hide.me pode não ser ideal para...

- Conexões de longa distância velozes — em termos gerais, o hide.me é muito rápido em conexões próximas. Porém, nosso testador de velocidade registrou uma perda média de velocidade de 71% em servidores na Austrália e Japão, o que é bem relevante.

Melhores serviços de VPN: tabela comparativa rápida

As VPNs podem variar bastante em termos de recursos oferecidos. Isso pode tornar algumas VPNs mais adequadas que outras para determinadas atividades.

Uma grande rede de servidores é benéfico para localizar facilmente um servidor veloz nas proximidades e evitar a sobrecarga de usuários. Ao mesmo tempo, altas velocidades são importantes para manter a fluidez de suas atividades online — VPNs lentas podem causar buffering ou lag.

Se você é fã da Netflix, procure uma VPN que funcione de maneira confiável com o catálogo da plataforma no seu país — não importa em qual região da Netflix você esteja, ela deve proteger suas conexões sem comprometer a qualidade do streaming. Se a privacidade é sua maior preocupação, usar uma VPN que esteja sediada fora da jurisdição da Aliança 14 Olhos (14-Eyes Alliance) oferece uma garantia maior de que seus dados não serão comprometidos.

Use a tabela abaixo para comparar alguns recursos principais das melhores VPNs.

Guia rápido: como configurar uma VPN em três passos simples

- Assine uma VPN. Recomendo o ExpressVPN porque ele é rápido, seguro e confiável, não importa para que você precise de uma VPN.

- Baixe a VPN. Acesse o site oficial da VPN e instale o app apropriado para seu dispositivo.

- Conecte-se. Escolha um servidor — aqueles mais próximos da sua localização devem ser os mais rápidos.

Metodologia de pesquisa: como classificamos e comparamos as VPNs

Com centenas de VPNs afirmando que são as melhores do mercado, como escolher a opção certa? Não é algo realista pesquisar todas as VPN existentes… a menos que você tenha uma equipe global de especialistas prontos para testá-las. Foi exatamente o que fizemos para criar o ranking acima — bem como todas as nossas outras avaliações e listas.

Analisamos cada VPN de acordo com vários fatores, com foco especial em alguns aspectos principais. Esses fatores incluem os seguintes, do mais para o menos importante:

- Política de privacidade e logs — consultamos detalhadamente as políticas de privacidade de cada VPN e ficamos de olhos bem atentos a quaisquer mudanças que possam ocorrer ao longo do tempo.

- Velocidades — nossa equipe testa semanalmente as velocidades de cada VPN para observar seu desempenho a curtas e longas distâncias, bem como garantir que essas velocidades sejam consistentes e precisas.

- Recursos de segurança — garantimos que cada VPN ofereça as funcionalidades básicas, como criptografia de 256 bits, proteção contra vazamentos e kill switch. Todas as VPNs passam por testes de vazamento, os quais realizamos periodicamente em vários servidores ao redor do mundo.

- Streaming — minha equipe internacional e eu testamos cada VPN com os sites populares de streaming em cada uma de nossas regiões (onde cada plataforma é licenciada). Garantimos que você possa proteger suas conexões com a VPN sem que ela comprometa as velocidades e confiabilidade do seu streaming.

- Facilidade de uso — verificamos se cada VPN é suficientemente intuitiva para todos os níveis de usuários, incluindo apps para facilitar a instalação, conexão simples com servidores e descrições de recursos (no site ou dentro do app).

- Suporte ao cliente — nossa equipe testa o serviço de suporte de cada VPN para garantir que você receberá respostas embasadas às suas dúvidas, seja de uma forma ou outra. Fazemos perguntas via chat ao vivo para ver os tempos de resposta e verificamos se os sites fornecem um banco de dados de informações para sua consulta.

- Torrents — testamos cada VPN com torrents para ver seu nível de rapidez e também se seus bloqueadores de anúncios são eficazes (quando oferecidos), e ainda se elas sinalizam potenciais ameaças de malware antes que estas infectem seu dispositivo. Além disso, testes periódicos de vazamento revelam se seu endereço IP permanecerá visível ao baixar e enviar torrents.

Por que você precisa de uma VPN

Uma VPN permite aproveitar uma rede global de servidores privados. Quando você estabelece uma conexão com um servidor VPN em qualquer país, ele criptografa seu tráfego online e o redireciona através dessa região. Você também fará uso do endereço IP desse servidor, o que mantém seu IP original oculto.

Isso reforça sua privacidade online e protege sua conexão contra ameaças como vigilância, hacking e outros ciberataques.

As VPNs oferecem inúmeros benefícios e usos, os quais variam dependendo dos recursos específicos disponíveis. Em termos gerais, confira algumas das formas mais comuns pelas quais você pode usar uma VPN:

- Proteger seus dados contra cibercrimes. As melhores VPNs criptografam seu tráfego com um algoritmo AES de 256 bits — a mesma criptografia usada por governos, bancos e exércitos. Elas também usam protocolos VPN confiáveis para codificar seu tráfego, ajudando a manter sua navegação privada, esteja você conectado à sua rede residencial ou a um hotspot Wi-Fi público não seguro.

- Manter seu endereço IP privado. Uma conexão VPN oculta seu endereço IP, o que impede quaisquer terceiros de associar suas atividades a você. Isso o protege de hackers e ajuda a contornar a limitação de largura de banda imposta pelo seu provedor de internet (em que suas velocidades são reduzidas porque você está consumindo muitos dados, como ao baixar e enviar torrents). Para garantir privacidade total, você pode usar uma VPN com o navegador seguro Tor.

- Envie e baixe arquivos torrent em segurança. O compartilhamento P2P impõe riscos devido a práticas ilegais ou antiéticas, além de poder deixar você vulnerável a hackers ou malware. Usar uma VPN ao baixar e enviar torrents pode protegê-lo desse segundo tipo de risco, ajudando a resguardar seus dispositivos e dados pessoais. A equipe do vpnMentor não apoia o ato de baixar e enviar torrents ilegais. Sempre certifique-se de que seus downloads sejam livres de direitos autorais!

- Jogar online em segurança. As VPNs oferecem proteção contra ataques de DDoS que alguns jogadores competitivos usam para desconectar sua rede residencial. As melhores VPNs oferecem servidores de baixa latência que são ideais para jogos como Call of Duty: Warzone e Valorant.

FAQs sobre os melhores serviços de VPN

Qual é a VPN mais rápida?

Nossa VPN mais bem classificada sempre fica no topo dos nossos testes de velocidade. Porém, é importante notar que a VPN mais veloz para nós pode não ser ideal para você. As velocidades de uma VPN variam dependendo da sua distância com o servidor mais próximo, do nível de carga do servidor, da sua conexão de base e de inúmeros outros fatores.

No entanto, ao longo dos anos nos quais vimos trabalhando com nosso provedor VPN de ponta, ele tem consistentemente fornecido as maiores velocidades de upload/download e as menores taxas de lag e ping. Isso significa que você pode usá-lo para fazer transmissões em alta qualidade sem buffering, bem como baixar torrents com rapidez e jogar online sem ser prejudicado por conexões lentas.

As VPNs são legais?

Na grande maioria dos países, é totalmente legal usar uma VPN. As VPNs são ferramentas legítimas que promovem privacidade, segurança e liberdade na internet. Suas funções principais (criptografar dados e garantir privacidade) são 100% aceitáveis na maioria dos sistemas jurídicos.

Há alguns locais onde as VPNs são proibidas ou estão em uma área legal cinzenta, como China, Iraque, Irã, Rússia, Bielorrússia, Turquia, Omã e Emirados Árabes Unidos. Se você está localizado em um país onde há censura na internet, consulte as leis locais referentes a VPNs.

Às vezes, as pessoas usam VPNs para fins ilegais, o que não apoiamos em nenhuma circunstância. Por exemplo, teoricamente é possível usar uma VPN para obter um endereço IP em uma região fora da sua localização e hipoteticamente acessar conteúdo que não está normalmente disponível para você. Saiba que isso vai contra os termos e condições da maioria das plataformas de streaming e pode constituir violação de direitos autorais. Lembre-se: tudo o que é ilegal sem uma VPN continua sendo ilegal com uma VPN e deve sempre ser evitado.

As VPNs são seguras?

As VPNs são totalmente seguras de usar, e de fato são projetadas para tornar sua experiência online ainda mais segura. Porém, é sua responsabilidade garantir que o que esteja fazendo online não viole nenhuma lei ou regulamento local.

Você pode estar se colocando em risco se:

- Estiver localizado em um país onde o governo permite apenas algumas VPNs específicas e usar outra que não seja oficialmente aprovada.

- Baixar ou assistir a conteúdo protegido por direitos autorais usando uma VPN (ou sem usar uma VPN).

Também é importante notar que algumas VPNs "gratuitas” na verdade colocam sua privacidade em risco, em vez de protegê-la. Por exemplo, encontramos VPNs gratuitas que vendem seus dados para terceiros ou deixam você vulnerável a malware. Por isso que é muito importante escolher uma VPN de qualidade que conte com rigorosas medidas de segurança e políticas de privacidade confiáveis.

Qual é a melhor VPN para Netflix?

Todas as VPNs desta lista são excelentes opções para a Netflix. Porém, elas variam em termos do número de catálogos da Netflix com os quais funcionam, bem como em suas velocidades de streaming. Você precisa de uma VPN que funcione bem com o catálogo da Netflix em seu país e não reduza sua qualidade de streaming.

Note que, embora uma VPN possa hipoteticamente permitir que você acesse catálogos da Netflix a partir do exterior, tal ação vai contra os termos e condições da plataforma e pode até mesmo constituir violação de direitos autorais. A equipe e eu recomendamos fortemente que você use uma VPN com responsabilidade.

Dependendo da velocidade da sua conexão de base, você poderá precisar de uma VPN ultrarrápida para não sofrer com buffering. Considere também se a VPN oferece recurso de Smart DNS ou compatibilidade com roteadores, para que possa transmitir a Netflix em mais dispositivos (como consoles de videogame e smart TVs.)

Uma VPN pode me rastrear online?

Tecnicamente, é possível que uma VPN rastreie você — mas as melhores não rastrearão. Quando você usa uma VPN, protege seus dados e informações pessoais de terceiros como seu provedor, hackers, anunciantes e o governo, mas a própria VPN ainda tem acesso a tudo. É por isso que as VPNs têm políticas antilogs que prometem que elas nunca registrarão ou armazenarão seus dados.

Algumas VPNs também usam tecnologia como servidores RAM para reduzir as chances de que seus dados caiam em mãos erradas. Esses servidores são apagados a cada reinicialização, portanto todas as suas informações são automaticamente removidas.

Há alguma limitação no uso de uma VPN?

Certamente. As VPNs são como super-heróis online, pois melhoram a segurança, privacidade e liberdade digital, mas lembre-se de que todo super-herói tem sua criptonita. Até mesmo as melhores VPNs do mercado não são capazes de resolver o seguinte:

- Defesa completa contra vírus e malware. Antivírus confiáveis continuam sendo sua melhor aposta, mesmo que as VPNs incluam ferramentas de bloqueio de malware.

- Melhorias na velocidade de internet. Uma VPN não aumentará sua velocidade de internet, a menos que seu provedor esteja dissimuladamente limitando sua conexão.

- Anonimato completo. As VPNs aumentam sua privacidade, mas não tornam você totalmente impossível de ser rastreado. Fingerprinting de navegador, scripts de rastreamento e análise de tráfego ainda podem monitorar suas atividades online. Além disso, caso a VPN armazene logs e esteja sediada na jurisdição da Aliança 14 Olhos (14-Eyes Alliance), você corre o risco de ter seus dados entregues a agências governamentais.

- Licença legal para atividades ilícitas. Lembre-se: as VPNs não tornam lícitas quaisquer atividades ilegais, como baixar torrents protegidos por direitos autorais ou acessar sites proibidos em sua região. Suas ações online sempre devem respeitar as leis.

Quais são as melhores VPNs para usar na escola?

Todas as VPNs desta lista estão bem equipadas para usar na escola. Todas oferecem recursos de segurança confiáveis que você pode usar na instituição de ensino. Além disso, as VPNs desta lista são suficientemente rápidas para qualquer atividade escolar — seja baixar um podcast para pesquisa ou transmitir um documentário. As VPNs que oferecem recursos avançados como ofuscação são as melhores opções para contornar firewalls que bloqueiam VPNs (como aqueles ocasionalmente usados em redes públicas escolares).

Preciso de uma VPN em casa?

Esta é a resposta curta: com certeza. Mesmo em casa, uma VPN melhora sua experiência na internet de diversas maneiras. As VPNs mantêm seus dados criptografados e protegidos de olhos curiosos. E não esqueçamos o aspecto da privacidade: elas impedem que seu provedor de internet monitore seus hábitos de navegação e limite suas velocidades de conexão.

No caso dos jogos, uma VPN pode proteger contra ataques de DDoS, disponibilizar novas regiões de jogo e potencialmente melhorar seu desempenho. Além disso, se você gosta de baixar e enviar torrents, uma VPN garante downloads privados e seguros.

Portanto, embora não seja algo obrigatório, possuir uma VPN em casa certamente é uma medida inteligente.

Qual é o melhor servidor VPN para usar?

O "melhor" servidor VPN depende muito do que você pretende fazer online. Pessoalmente, gosto de VPNs que fornecem listas de servidores otimizados que permitem saber com quais atividades eles funcionam melhor. Por exemplo, a segunda melhor VPN da minha lista acima disponibiliza servidores otimizados para streaming, privacidade, torrents e jogos.

Para fins de navegação em geral e privacidade, é uma medida inteligente conectar-se a um servidor em um país com leis de privacidade robustas, como Suíça ou Islândia. Para desfrutar a conexão mais rápida, geralmente o servidor mais próximo à sua localização atual costuma apresentar as maiores velocidades.

Muitas VPNs de ponta contam com um recurso de "conexão rápida" que automaticamente seleciona o melhor servidor para você. Portanto, tudo depende de suas necessidades individuais.

Quanto custam as VPNs?

Os preços variam entre provedores, mas todas as VPNs recomendadas aqui são muito acessíveis. Algumas até mesmo custam menos de US$ 2 por mês! Portanto, você pagará mensalmente menos que o preço de um cafezinho para proteger seus dados online, permanecer seguro e proteger sua liberdade digital. Essa tranquilidade não tem preço.

Em termos gerais, assinaturas de longo prazo custam ser mais baratas que planos de curto prazo — quanto maior for o período da sua assinatura, menor será o preço mensal.

As melhores VPNs também oferecem garantias de reembolso, o que significa que, caso mude de ideia após a assinatura, você pode pedir um reembolso dentro de um determinado período (geralmente 30 dias). Isso não altera o preço final, mas proporciona um pouco mais de tranquilidade, caso você não esteja certo em relação a fazer o investimento.

Caso esteja pronto para a aquisição, acesse nossa página de cupons para obter descontos exclusivos nas melhores VPNs.

Há VPNs gratuitas?

Há VPNs gratuitas disponíveis, mas nossos testes mostram que as VPNs premium sempre as superam em termos de desempenho.

Isso ocorre porque as VPNs gratuitas raramente têm os mesmos recursos necessários para investir fortemente em segurança, desempenho e confiabilidade quanto seus concorrentes ou contrapartes premium. Elas funcionam bem para navegação básica, mas não muito além disso — não são muito confiáveis com plataformas de streaming, e seus servidores congestionados fizeram com que nossos torrents sofressem reduções significativas nas velocidades de download.

Isso não quer dizer que não haja boas VPNs grátis disponíveis. Elas existem e geralmente são chamadas de VPNs “freemium”. Isso apenas significa que elas são versões grátis de software premium, portanto podem conter anúncios. Porém, as melhores VPNs freemium são financiadas pelas receitas da empresa com usuários premium, então você somente precisará lidar com limites de dados e largura de banda. Elas não são equivalentes a um serviço pago, mas constituem uma boa alternativa.

Lembre-se do velho ditado: "Se você não está pagando por um produto, você é o produto”. Todas as VPNs gratuitas que recomendamos aqui são confiáveis e seguras de usar, mas nem todas são assim. Encontramos diversas VPNs gratuitas que se mantêm vendendo seus dados para anunciantes. Além disso, encontramos até mesmo algumas que consistem em golpes mal disfarçados ou sistemas de entrega de malware.

Adquira o melhor serviço de VPN agora

Encontrar a VPN perfeita pode levar tempo e ser trabalhoso. Algumas são ótimas para streaming, mas deixam a desejar na segurança; outras priorizam a privacidade, mas comprometem a velocidade. Para poupar você de todo o trabalho, nossa equipe testou rigorosamente mais de 300 serviços de VPN para identificar os melhores.

Nossa principal escolha é o ExpressVPN — ele se destaca por sua segurança robusta, velocidades incríveis e compromisso com a privacidade. Melhor ainda, você pode testar o ExpressVPN totalmente sem riscos, pois ele oferece uma confiável garantia de reembolso. Caso não fique satisfeito com a VPN, solicitar seu reembolso é muito fácil.