Relatório – Gearbest hackeada: centenas de milhares de pessoas afetadas todos os dias por uma enorme violação de dados

Liderada por Noam Rotem, famoso hacker white hat e ativista, a equipe de pesquisa do vpnMentor descobriu uma grande falha de segurança na Gearbest.

Com centenas de milhares de vendas diárias, a Gearbest é uma empresa chinesa de e-commerce altamente bem-sucedida.

O site vende uma grande variedade de eletrônicos e equipamentos, além de roupas, acessórios e artigos domésticos. Embora comercialize algumas marcas internacionalmente famosas como OnePlus, a maioria consiste em marcas chinesas de menor porte.

A empresa envia produtos para mais de 250 países e territórios ao redor do mundo, e está classificada entre os 100 melhores sites em quase 30% dessas regiões. A Gearbest possui subdomínios em 18 idiomas, gerando apelo global.

A Gearbest é administrada pelo conglomerado chinês Globalegrow. Sua empresa controladora opera diversos sites internacionalmente bem-sucedidos, incluindo Zaful, Rosegal e DressLily. Em 2015, suas vendas alcançaram US$ 550 milhões; no ano de 2017, a empresa comemorou um faturamento de US$ 1,48 bilhão.

O grande sucesso da empresa é um triunfo para a Gearbest e suas empresas-irmãs. No entanto, ele não representa uma boa notícia para os clientes dos sites.

O vpnMentor pode revelar exclusivamente que o banco de dados da Gearbest está totalmente desprotegido – assim como aqueles pertencentes às suas empresas-irmãs.

Violação de dados na Gearbest

Nossos hackers conseguiram acessar diferentes partes do banco de dados da Gearbest, incluindo:

- Banco de dados de pedidos

Os dados incluem produtos adquiridos; endereços de envio e códigos postais; nome de clientes; endereços de e-mail; telefones - Banco de dados de pagamentos e faturas

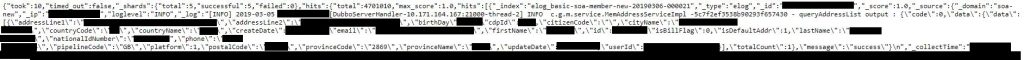

Os dados incluem números de pedidos; tipos de pagamentos; informações de pagamentos; endereços de e-mail; nomes; endereços IP - Banco de dados de membros

Os dados incluem nomes; endereços; datas de nascimento; telefones; endereços de e-mail; endereços IP; informações de identidade nacional e passaporte; senhas de contas

Nós acessamos esses bancos de dados em março de 2019 – e descobrimos 1,5+ milhão de registros.

O banco de dados da Gearbest não está apenas vulnerável. Ele também está fornecendo novos dados constantemente atualizados a agentes potencialmente maliciosos.

Problemas de segurança

Além da nossa capacidade de acessar conjuntos completos de informações pessoalmente identificáveis de milhões de usuários, a violação de dados da Gearbest causa diversos outros problemas muito sérios.

Privacidade dos usuários

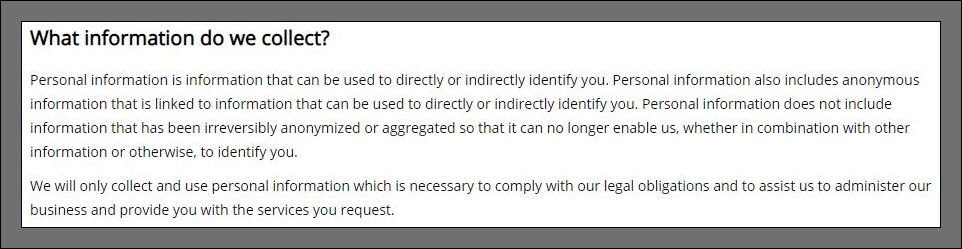

A política de privacidade da Gearbest afirma que, embora a empresa colete informações de usuários, o único objetivo dessa medida é servir aos clientes.

Além disso, a política de privacidade especifica que, embora os usuários sejam responsáveis por suas próprias senhas, a empresa criptografa informações confidenciais e faz uso de software externo de verificação para proteger os clientes.

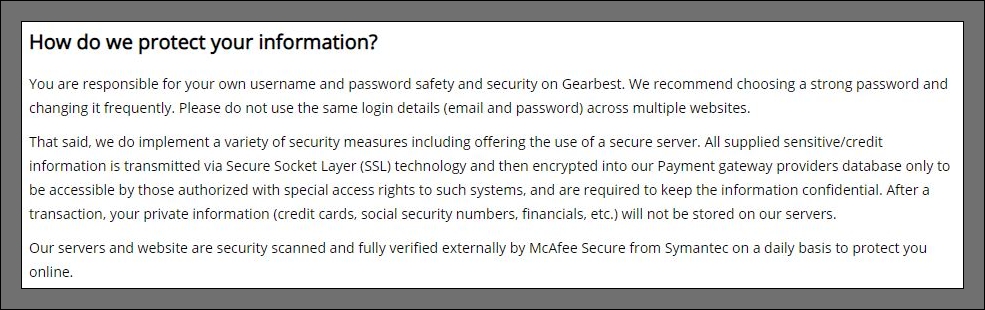

Os dados visualizados como resultado deste hack revelam que isso não é verdadeiro. Nós analisamos diversas informações confidenciais – incluindo endereços de e-mail e senhas – que não contavam com nenhum tipo de criptografia.

Adicionalmente, o banco de dados contém grandes quantidade de informações pessoalmente identificáveis que não são necessárias para executar as tarefas de uma loja de e-commerce. Exemplo: um endereço de envio é essencial para finalizar pedidos. Um endereço IP, não.

A Gearbest parece violar sua própria política de privacidade. No entanto esse não é o maior risco à privacidade dos usuários.

Segurança dos usuários

Um banco de dados aberto com informações pessoais pode comprometer a segurança dos usuários online. Os registros que nós visualizamos apresentam conjuntos completos de dados não criptografados, incluindo endereços de e-mail e senhas.

(Vale notar que alguns endereços de e-mail continham algum hashing. Não sabemos se isso foi intencional e se deveria estar presente em todo o restante, ou se uma parte dos dados estava corrompida. Nossos hackers acreditam que se trata de uma medida de segurança que foi implementada parcialmente e que simplesmente não está cumprindo sua função.)

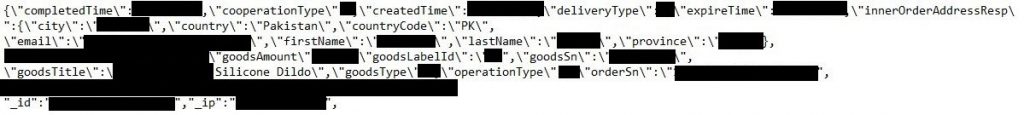

A captura de tela abaixo mostra trechos de dois conjuntos de dados de usuários que nós coletamos a partir do banco de dados.

Nós conseguimos acessar essas duas contas da Gearbest e operá-las como se fôssemos seus usuários. Conseguimos visualizar pedidos atuais e anteriores, bem como os pontos acumulados na Gearbest, e ainda alterar a senha e os dados da conta.

Nós conseguimos acessar essas duas contas da Gearbest e operá-las como se fôssemos seus usuários. Conseguimos visualizar pedidos atuais e anteriores, bem como os pontos acumulados na Gearbest, e ainda alterar a senha e os dados da conta.

Hackers podem usar essas informações para criar danos “localizados”: ao acessar contas de usuários com seus e-mails e senhas, eles podem alterar os pedidos dos usuários, manipular dados das contas e produzir novos gastos através dos métodos de pagamento salvos.

Entretanto, essas informações também podem ser usadas de uma forma muito mais terrível. Ao cruzar diferentes bancos de dados, os hackers podem facilmente roubar as identidades dos clientes da Gearbest.

Como exibido abaixo, o banco de dados “Membros” inclui o endereço IP deste usuário, além de seu endereço postal completo, endereço de e-mail, data de nascimento e – mais grave – seu número de identidade nacional.

Dependendo do país e dos requisitos, essas informações podem ser suficientes para que hackers obtenham acesso a portais governamentais online, apps bancários, registros de seguro de saúde e mais.

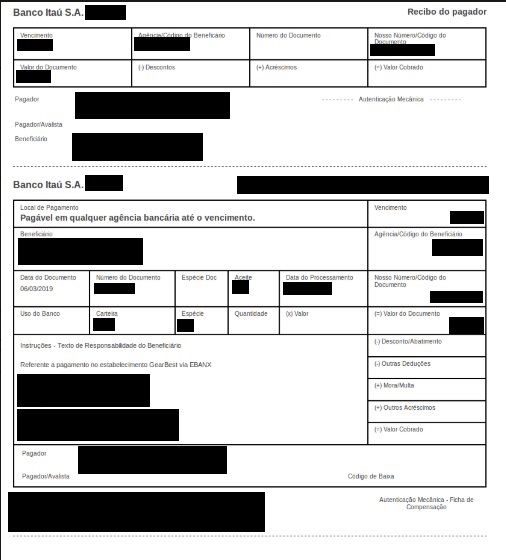

Dados de pagamento

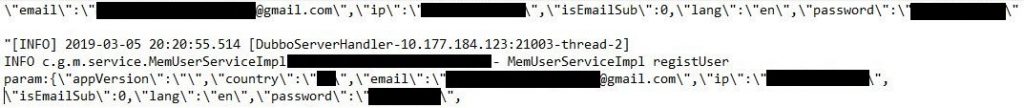

Ao analisar o banco de dados “Pagamentos e Faturas”, nós percebemos que o termo “Boleto” apareceu diversas vezes, exclusivamente em referência a pedidos brasileiros (o Brasil é responsável por 9,2% do tráfego global da Gearbest).

Ele se refere ao boleto bancário, o método de pagamento regulamentado pela Federação Brasileira de Bancos.

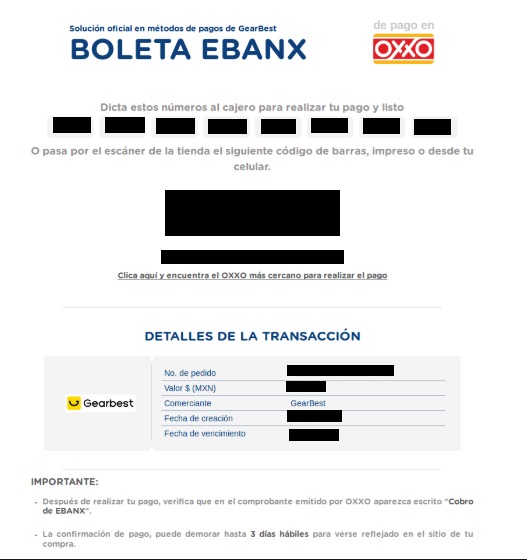

O boleto é semelhante ao sistema de pagamento Oxxo, utilizado no México. O Oxxo permite que os usuários criem um voucher com funções semelhantes a um cartão de débito: os usuários recarregam o valor desejado e podem gastar a quantia que estiver disponível. Cada voucher conta com um código de barras exclusivo que garante o acesso dos usuários ao seu dinheiro.

No banco de dados que nós acessamos, os pagamentos feitos através de qualquer um desses métodos incluem uma URL para “ebanx”. Esses links mostram os vouchers ativos usados, complementados com suas quantias em dinheiro. Os dados ainda incluem os códigos de barras exclusivos dos vouchers do Oxxo e do Boleto; essas informações permitem que hackers atuem como usuários. Nós também conseguimos acessar os recibos dos usuários, que ainda incluem seus dados bancários.

Dados de pedidos: escândalo do brinquedo sexual

O conteúdo exato dos pedidos das pessoas está visível no banco de dados “Pedidos”. As informações exatas de marca, cor, tamanho e preço de cada item podem ser visualizadas, juntamente com o nome do usuário e o endereço de envio.

Comparado com outras informações disponíveis nesses bancos de dados desprotegidos, isso não parece particularmente impactante. No entanto, o conteúdo dos pedidos de algumas pessoas se mostrou altamente revelador – e, em alguns casos, até mesmo perigosos.

Escondida na seção “Ofertas” da categoria “Vestuários” da Gearbest, os usuários podem encontrar uma ampla variedade de brinquedos sexuais. A natureza do banco de dados aberto da loja significa que os detalhes das suas compras privadas podem rapidamente se tornar de conhecimento público.

Para muitos adultos ao redor do mundo, comprar brinquedos sexuais não é algo problemático. Por exemplo, os pedidos exibidos na imagem abaixo pertencem a usuários no Brasil e Grécia.

Esses países mantêm leis altamente permissivas sobre sexualidade e homossexualidade. Para fins de contexto, o Brasil sedia a maior parada do orgulho gay do mundo, e relacionamentos homossexuais são legalizados na Grécia desde 1951. Embora a divulgação do conteúdo desses pedidos possa ser constrangedora para o comprador, a publicação desse tipo de informação não resultaria em repercussões legais.

Entretanto, esse não é o caso em qualquer lugar. Ao analisar o banco de dados, nós encontramos informações do pedido de um usuário paquistanês do sexo masculino.

Esse cliente adquiriu um vibrador de silicone; na verdade, verificações adicionais do banco de dados mostram que ele comprou três unidades. Cada compra inclui informações ligeiramente diferentes – motivo pelo qual não há um endereço exibido na imagem acima.

O Paquistão não apresenta a mesma atitude liberal em relação à sexualidade que muitos países ocidentais adotam naturalmente.

As rigorosas leis do país consideram que o adultério e o sexo antes do casamento são delitos passíveis de punição com prisão e multas. Além disso, suas leis religiosas permitem a execução por apedrejamento ou castigo físico.

Os direitos LGBT são limitados, e as mesmas punições são aplicáveis. A comunidade LGBT ainda sofre com o estigma social, com a falta de proteção legal e com uma sociedade islâmica que impede a aceitação de pessoas LGBT.

Vale notar ainda que, culturalmente, é improvável que o comprador tenha feito essa compra para a esposa dele.

Essas legislações tornam nosso cliente paquistanês um ótimo exemplo de como o banco de dados aberto da Gearbest é tão perigoso. Uma simples busca nos forneceu seu nome completo, endereço de e-mail, endereço residencial e endereço IP. Uma busca mais detalhada provavelmente nos revelaria a data de nascimento e a senha da conta dele, o que nos permitiria visualizar seus pedidos anteriores.

Nós não somos maliciosos. Estamos compartilhando essas informações (altamente censuradas) para ressaltar os perigos desse banco de dados aberto. Outras pessoas podem ter intenções totalmente diferentes. Nas mãos do governo paquistanês, essas informações poderiam literalmente significar a pena de morte desse usuário.

Como a Gearbest está se prejudicando

A Gearbest está expondo os dados de milhões de usuários. No entanto, a empresa também está prejudicando a si mesma.

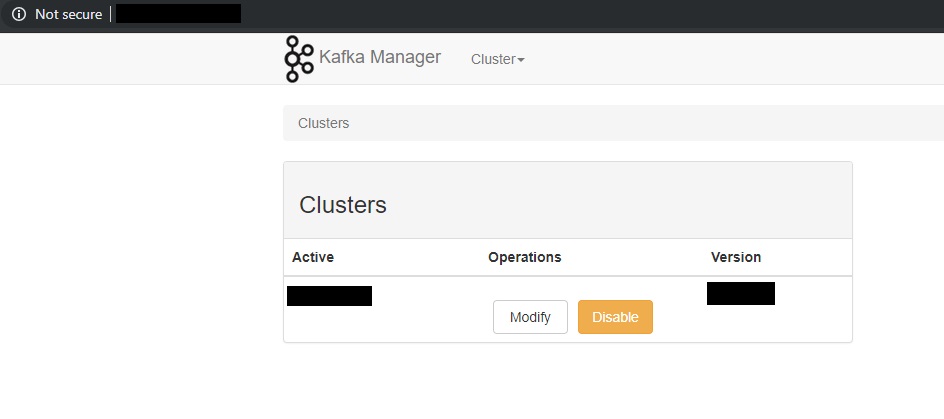

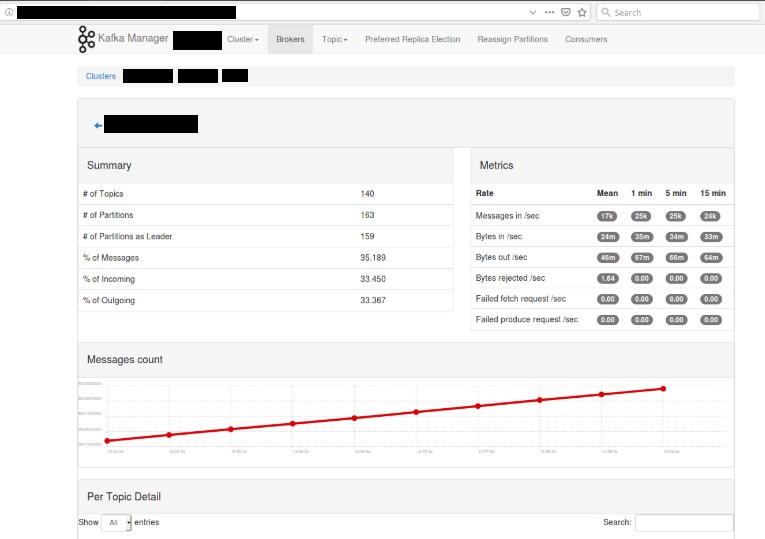

Os índices descobertos por nossos hackers não são apenas referentes aos bancos de dados dos usuários da empresa. Eles também incluem acesso via URL ao sistema Kafka da Gearbest – e também da Globalegrow.

O Kafka é um programa de gestão de dados que ajuda grandes corporações a controlar a quantidade de dados do site transmitidos através de cada um de seus servidores. Isso serve para dois objetivos: evitar a sobrecarga do servidor e manter sua eficácia, e permitir a coleta de big data por parte das empresas.

Esse tipo de acesso permite que hackers maliciosos manipulem informações, reatribuam propriedades do banco de dados e até mesmo desativem seções inteiras do servidor da empresa. Dependendo da função de cada servidor, isso pode desestabilizar a coleta de dados, a realização de pedidos e a gestão de estoques e depósitos.

Hacking ético

Nós descobrimos essa brecha como parte de um projeto de hacking ético. Noam Rotem, famoso hacker white hat e ativista, juntamente com Ran L. e sua equipe, está realizando um projeto de varredura da web que examina bloqueios de IPs e brechas em sistemas em busca de vazamentos de dados.

Eles verificaram os proprietários do banco de dados após criar, inserir e identificar dados.

E descobriram que todo o banco de dados da Globalegrow está desprotegido e em grande parte não criptografado. A empresa usa um banco de dados Elasticsearch, que normalmente não é projetado para uso de URL. No entanto, nós conseguimos acessá-lo através do navegador e manipular os critérios de busca de URL para expor até 10.000 esquemas a partir de um único índice a qualquer momento.

Como hackers éticos, nós somos obrigados a entrar em contato com os sites quando descobrimos falhas de segurança. Isso é especialmente verdadeiro quando a violação de dados de uma empresa afeta muitas pessoas – e, no caso da Gearbest, esse problema impacta centenas de milhares de pessoas todos os dias.

Apesar disso, essa ética também significa que nós temos uma responsabilidade com o público. Os clientes da Gearbest devem estar cientes dos riscos que estão correndo quando usam um site que não se esforça para proteger seus usuários.

Nós contatamos insistentemente a Gearbest e a Globalegrow para informá-los dessa falha e da data de publicação deste artigo. Eles foram avisados com muitos dias de antecedência.

Relatórios anteriores

Nós recentemente revelamos que a Dalil sofreu uma enorme violação de dados. A Dalil é o maior app de lista telefônica da Arábia Saudita, e a brecha afetou mais de 5 milhões de usuários. Leia também nossa denúncia de apps falsos usados no Irã para monitorar usuários; relatório de vazamento de VPNs e relatório de estatísticas de privacidade de dados.

Compartilhe este relatório no Facebook ou no Twitter.

Por favor, comente sobre como melhorar este artigo. Seu feedback é importante!