Como usar o navegador Tor em segurança em 2025: guia básico

- Guia rápido: como usar o Tor Browser de maneira segura em 3 passos simples

- Para que é usado o Tor Browser?

- Como funciona o navegador Tor?

- O Tor é seguro?

- As melhores VPNs para permanecer seguro no Tor em 2025

- Como usar o Tor Browser com uma VPN

- Dicas adicionais para se manter seguro no Tor Browser

- Como instalar o Tor Browser em seus dispositivos

- Como configurar o Tor para uso seguro

- FAQs sobre como usar o Tor Browser em segurança

- Use o Tor em segurança hoje mesmo

Embora o Tor ofereça algum nível de privacidade, ele não é suficiente para manter você seguro na dark web. Ainda que haja muitos bons motivos para usar o navegador Tor, ele também é um polo de cibercriminosos e malware. Até mesmo clicar sem querer no link errado pode colocar seu dispositivo e seus dados pessoais em risco.

Por isso, é crucial usar o Tor Browser em conjunto com outras medidas de segurança. Uma das maneiras mais fáceis de aumentar sua segurança no Tor é usar uma VPN ao acessar a dark web. Quando você se conecta a uma VPN, ela criptografa seu tráfego de ponta a ponta. Ao fazê-lo, ela impede que hackers e olhos curiosos — e até mesmo seu provedor de internet — interceptem suas atividades online.

Minha equipe e eu testamos 90+ VPNs. Para obter segurança robusta e proteção à privacidade, recomendo o ExpressVPN. Ele oferece criptografia de nível militar e uma rigorosa política antilogs (no-logs policy) para manter você protegido. Além disso, seu protocolo ultrarrápido (Lightway) minimiza perdas de velocidade durante o uso do Tor. Você pode até mesmo testá-lo sem riscos, pois ele oferece uma garantia de reembolso de 30* dias. Se você não ficar satisfeito, poderá obter o reembolso facilmente.

Guia rápido: como usar o Tor Browser de maneira segura em 3 passos simples

- Adquira uma VPN. Recomendo o ExpressVPN porque ele é altamente seguro e oferece uma combinação de recursos de privacidade para manter suas atividades no navegador Tor privadas.

- Baixe o Tor. Para fins de segurança, certifique-se de obtê-lo no site oficial de download do Tor, e não em sites de terceiros. Você terá a opção de configurá-lo ou conectar-se imediatamente.

- Use o Tor Browser. Conecte sua VPN antes de abrir o navegador Tor para garantir o maior nível de segurança durante sua navegação.

Para que é usado o Tor Browser?

O navegador Tor é usado para acessar todas as camadas da internet, incluindo a dark web. Suas várias camadas são o motivo pelo qual ele também é conhecido como Tor Browser ou The Onion Router. O Tor é baseado no Firefox, portanto você ainda poderá acessar sites comuns da web da superfície — como YouTube e Wikipédia. Porém, diferentemente de outros navegadores, o Tor também pode acessar sites .onion encontrados na dark web.

A dark web é a parte mais controversa e perigosa da internet. Por não ser regulada, você se arrisca a acidentalmente se deparar com conteúdo perturbador ou ilegal, como tráfico humano, comércio de drogas ou armas e outros.

É por isso que existe uma reputação negativa em torno do uso do The Onion Router e do acesso à dark web. Ela costuma ser retratada como um local onde criminosos se reúnem e se comunicam à margem da lei. Embora isso seja parcialmente verdadeiro, existem inúmeros bons motivos para acessar a dark web com o Tor, como:

- Comunicar-se anonimamente. Ativistas e até mesmo pessoas comuns podem recorrer ao The Onion Router para manter suas comunicações privadas e protegidas contra olhos curiosos e terceiros.

- Contornar a censura. O Tor Browser permite que as pessoas que moram em países onde há forte censura se comuniquem livremente sem risco de exposição. Ele também permite que os usuários acessem conteúdo com restrição geográfica que de outra forma estaria indisponível em suas regiões.

- Expor criminosos ou figuras públicas corruptas. Jornalistas e delatores usam o Tor e a dark web como uma maneira segura de compartilhar/receber pistas anônimas online ou investigar situações controversas.

- Materiais de pesquisa. Na dark web, você pode encontrar materiais gratuitos como livros digitais e artigos de pesquisa.

- Testes de segurança. O Tor Browser permite que profissionais de TI e engenheiros de segurança conduzam testes de segurança na dark web.

- Obter orientação médica. Se você está com sintomas ou tem alguma questão de saúde, há médicos disponíveis na dark web que podem compartilhar sua experiência. Isso é especialmente útil para quem deseja manter privadas suas questões de saúde ou simplesmente não tem dinheiro para ir a uma clínica.

Como funciona o navegador Tor?

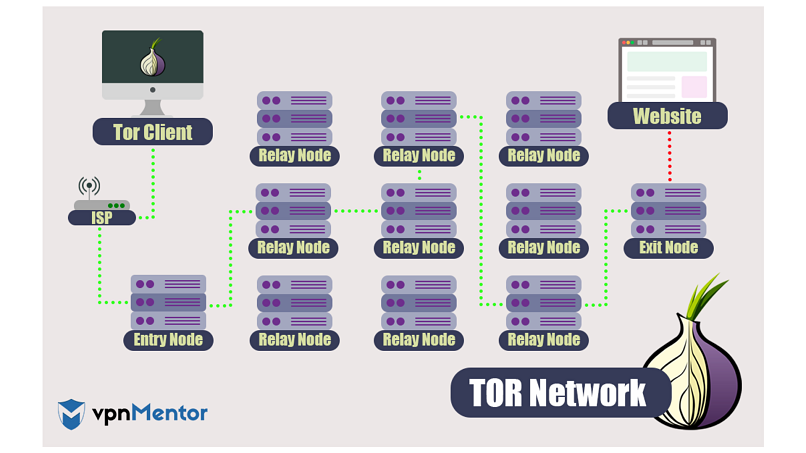

Quando você usa o Tor, ele criptografa seu tráfego e o transmite através de pontos de paragem (nós) antes de alcançar o destino final — o site que você quer acessar. Qualquer usuário do Tor pode voluntariar sua rede para que seja usada como um nó. Há 3 camadas de nós por meio das quais seu tráfego é transmitido: entrada, intermediário e saída.

À medida que seu tráfego percorre os nós do Tor, sua conexão fica mais lenta — motivo pelo qual vale a pena usar uma VPN rápida

À medida que seu tráfego percorre os nós do Tor, sua conexão fica mais lenta — motivo pelo qual vale a pena usar uma VPN rápida

Os nós estão espalhados pelo mundo inteiro — e, sempre que um deles é alcançado, recebe informações suficientes apenas para revelar o próximo destino. Nenhum dos nós pode ver o caminho completo percorrido pelo seu tráfego, que é a forma como o Tor oferece a seus usuários uma camada de privacidade. Porém, os nós de entrada e saída do Tor são pontos vulneráveis, pois podem ver determinadas partes dos seus dados.

O nó de entrada é capaz de identificar você, enquanto o nó de saída visualiza para quais sites você enviou solicitações. No entanto, nenhum dos dois pode ver as informações reversas. Isso significa que seus dados sempre serão parcialmente expostos, seja no nó de entrada ou saída, quando você usa o The Onion Router. Por conta disso, recomendo usar uma VPN em conjunto com o Tor para criptografar seu tráfego de ponta a ponta.

O Tor é uma VPN?

O Tor é um navegador, e não uma VPN. Sua principal função é garantir seu acesso a sites na dark web. Assim como uma VPN, ele usa criptografia para promover alguma segurança durante suas atividades online. Porém, as VPNs oferecem vários recursos de segurança e privacidade que o The Onion Router não fornece, como:

- Um novo endereço IP — conectar-se a uma localização diferente dificulta para que curiosos usem sua localização a fim de rastrear suas atividades online e vinculá-las a você.

- Proteção contra vazamento de DNS/IP (DNS/IP leak protection) — como segurança complementar, seu endereço IP e DNS reais permanecerão protegidos pela VPN para que não sejam expostos acidentalmente.

- Rigorosa política antilogs (no-logs policy) — as VPNs mais renomadas cumprem uma política antilogs para garantir que jamais registrarão seus dados.

- Bloqueadores de anúncios e malware integrados — não todas, mas algumas VPNs oferecem esse recurso como bônus adicional. Isso pode ser útil, caso você acidentalmente clique em um link malicioso enquanto usa o Tor Browser.

O Tor é seguro?

Usar o Tor Browser certamente oferece um nível de segurança, mas até certo ponto. Os sites que você acessa não poderão ver seu endereço IP, e seu provedor de internet não poderá ver os sites específicos que você acessa. Porém, seu provedor ainda poderá ver se você usa o Tor, o que pode levantar suspeitas — mesmo que você não esteja fazendo nada ilegal. Além disso, você não ficará protegido de malware, portanto fazer qualquer download usando apenas o Tor pode ser perigoso.

Além disso, não dá para saber quem está por trás dos nós de saída, nem suas intenções. Os nós de saída podem ler, interceptar ou alterar seus dados. Ainda pior é a possibilidade de que um nó de saída malicioso forme uma conexão criptografada com seu servidor. Nesse caso, ele poderá espionar todas as suas atividades online.

Por esses motivos, recomendo fortemente que você use o The Onion Router juntamente com uma VPN. As VPNs renomadas usam criptografia poderosa para proteger seus dados pessoais quando você usa o Tor. Além disso, elas ocultam seu endereço IP enquanto fornecem um endereço novo por meio de um de seus servidores privados. Como resultado, sua localização real ficará oculta dos nós do Tor, e suas sessões de navegação permanecerão privadas.

As melhores VPNs para permanecer seguro no Tor em 2025

1. ExpressVPN – recursos avançados de segurança para navegar seguro no Tor Browser

Testado em Julho 2025

- Recursos robustos de segurança, incluindo servidores DNS privados

- Protocolos avançados, incluindo OpenVPN e o exclusivo Lightway do ExpressVPN

- 3.000+ servidores em 105 países, incluindo Brasil e Portugal

- Funciona com Netflix EUA e muitos outros catálogos, Amazon Prime, HBO Max, GloboPlay e mais

- 8 conexões simultâneas de dispositivos

- Compatível com: Windows, Mac, iOS, Android, Linux, roteadores e mais

- Aplicativos móveis e desktop disponíveis em português

- Chat 24/7 em tempo real em português

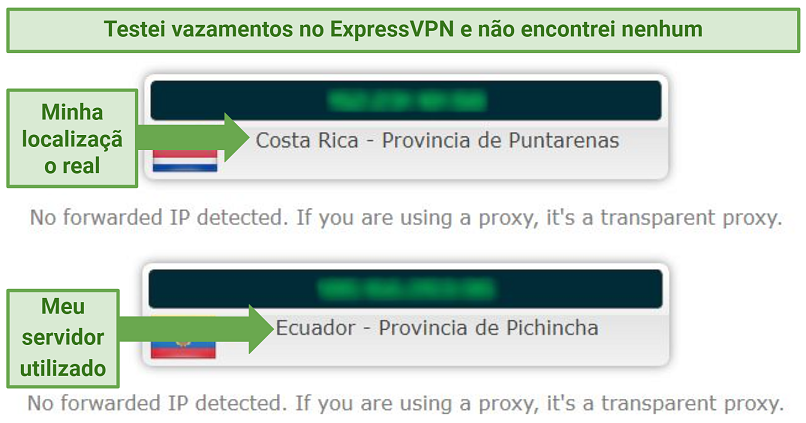

O ExpressVPN oferece segurança de ponta para protegê-lo de ciberameaças enquanto você usa o Tor. Isso inclui criptografia de 256 bits, proteção contra vazamento de DNS/IP (DNS/IP leak protection) e kill switch (Network Lock) para impedir que seus dados vazem. Usei uma ferramenta independente para testar vazamentos e não encontrei nada. Além disso, ele redireciona todo o seu tráfego do Tor de maneira segura por meio de seus próprios servidores DNS privados. Muitas VPNs não oferecem esse recurso, o que pode deixar você em risco de expor suas solicitações de DNS.

Conectar-se ao ExpressVPN antes de acessar o Tor garante que seu IP permanecerá oculto dos nós

Conectar-se ao ExpressVPN antes de acessar o Tor garante que seu IP permanecerá oculto dos nós

Você pode recorrer a ele para manter privados seus dados pessoais e suas atividades no Tor. O ExpressVPN promete isso cumprindo uma rigorosa política antilogs (no-logs policy) — ela já foi independentemente auditada para comprovar que é confiável. Além disso, o provedor está sediado nas Ilhas Virgens Britânicas, que não integra a jurisdição das Alianças 5/9/14 Olhos (5/9/14-Eyes Alliance). Isso significa que ele não é obrigado (mesmo legalmente) a fornecer suas informações a terceiros. Adicionalmente, ele usa tecnologia TrustedServer — servidores exclusivamente à base de RAM que apagam seus dados toda vez que são reiniciados.

Para ajudá-lo a baixar o ExpressVPN de maneira segura e fácil, ele até mesmo conta com seu site .onion dedicado. Isso oferece proteção à sua privacidade a partir do momento em que você se cadastra e instale o app da VPN — o que é especialmente útil se você estiver em um país com forte censura. Usei esse site para configurá-lo e verifiquei que o processo é rápido e seguro. Em poucos minutos, consegui me conectar à VPN e usá-la com o The Onion Router.

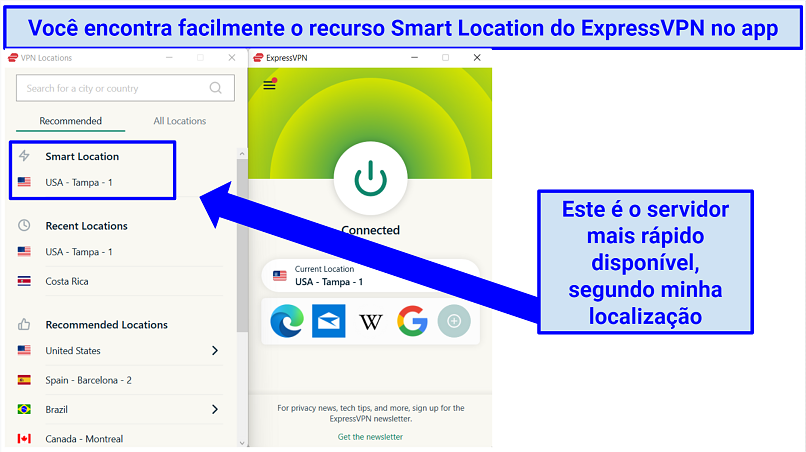

Além dos benefícios de segurança do ExpressVPN, ele oferece velocidades ultrarrápidas. O Tor Browser é muito lento por si só, portanto é crucial usar uma VPN que não cause grandes perdas adicionais de velocidade. Durante meus testes, minha velocidade de base com o The Onion Router foi 21 Mbps. Usando o recurso "Smart Location" (Localização inteligente) do ExpressVPN e o protocolo ultrarrápido Lightway, conectei-me a um servidor em Miami — que me forneceu 19 Mbps. Não notei nenhuma lentidão e consegui usar o Tor tranquilamente. Nota do Editor: transparência é um dos nossos valores fundamentais no vpnMentor, por isso, você deve saber que estamos no mesmo grupo de propriedade que ExpressVPN. No entanto, isso não afeta nosso processo de análise.

2. CyberGhost — servidores NoSpy mantêm seu tráfego do Tor privado

- Servidores NoSpy e relatórios de transparência periódicos

- Velocidades ultrarrápidas

- 11.690+ servidores em 100 países, incluindo localizações em São Paulo e Lisboa

- Funciona com a Netflix (EUA, Reino Unido, BR e mais catálogos), Amazon Prime (EUA, Reino Unido e mais bibliotecas), Fox Sports, Globo SporTV e mais

- 7 conexões simultâneas de dispositivos

- Compatível com: Windows, Mac, iOS, Android, Linux, roteadores e mais

- Apps de Windows, Mac e iOS disponíveis em português

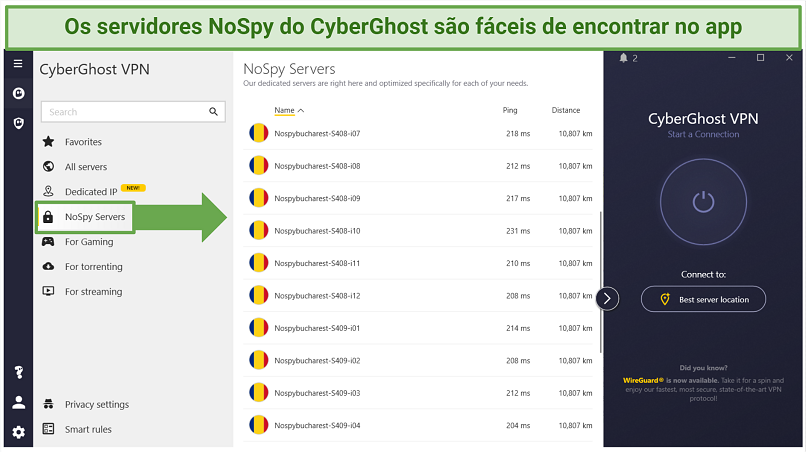

O CyberGhost leva sua privacidade a sério oferecendo seus próprios servidores NoSpy. Eles ficam localizados na Romênia, país que apoia a privacidade, e somente podem ser acessados pelos funcionários do CyberGhost. Isso reduz significativamente o risco de intervenção por terceiros. Ele também cumpre uma rigorosa política antilogs (no-logs policy) e divulga relatórios de transparência trimestrais. Os relatórios mostram aos usuários quantos pedidos judiciais, sinalizações de malware e reclamações de DMCA o provedor recebeu ao longo do ano.

Cada servidor NoSpy é identificado com seu ping e distância em relação a você, permitindo-lhe encontrar a conexão mais rápida

Cada servidor NoSpy é identificado com seu ping e distância em relação a você, permitindo-lhe encontrar a conexão mais rápida

Ele associa criptografia de 256 bits com protocolos de ponta para proteger seus dados quando você acessa o Tor Browser. Você pode escolher entre os protocolos IKEv2, OpenVPN e WireGuard. Minha recomendação para navegar no Tor em segurança é usar o OpenVPN. Ele possui código aberto e é permanentemente examinado e atualizado para corrigir bugs e vulnerabilidades. Porém, durante meus testes, verifiquei que o WireGuard oferece uma segurança quase tão robusta, mas com uma perda de velocidade menor.

Além disso, ele oferece recursos robustos de segurança, incluindo proteção contra vazamento de DNS/IP (DNS/IP leak protection) e kill switch. Para testar sua eficácia, troquei repentinamente de localização de servidor enquanto navegava no Tor. Imediatamente recebi uma notificação informando que o kill switch do app estava bloqueando temporariamente meu tráfego. Isso me garantiu que seus dados não vazarão — mesmo que sua conexão VPN caia de repente.

Com suas velocidades de conexão ultrarrápidas, ele ajuda a minimizar lentidões enquanto você usa o The Onion Router. Testei 3 servidores próximos (Miami, Atlanta e Washington D.C.) e obtive uma média de 17 Mbps — somente 4 Mbps a menos que minha velocidade de base. Enquanto conectado ao servidor de Miami, assisti a um vídeo curto. Ele levou um segundo para carregar, mas foi reproduzido sem interrupções.

Quando testei suas velocidades de longa distância, verifiquei que algumas conexões são um pouco mais lentas. Por exemplo, o servidor de Berlim apresentou apenas 9 Mbps. Felizmente, o CyberGhost oferece uma enorme rede de servidores. Com 2 servidores alemães alternativos disponíveis, foi fácil encontrar uma conexão mais rápida — que forneceu 14 Mbps. Nota do Editor: transparência é um dos nossos valores fundamentais no vpnMentor, por isso, você deve saber que estamos no mesmo grupo de propriedade que CyberGhost VPN. No entanto, isso não afeta nosso processo de análise.

3. Private Internet Access — recurso MACE bloqueia anúncios, trackers e malware

- Bloqueador de anúncios, malware e trackers (MACE) integrado

- 29.650+ servidores em 91 países, incluindo Brasil e Portugal

- Velocidades consistentemente altas

- Ilimitado conexões simultâneas de dispositivos

- Compatível com: Windows, Mac, iOS, Android, Linux, roteadores e mais

- Apps disponíveis em português

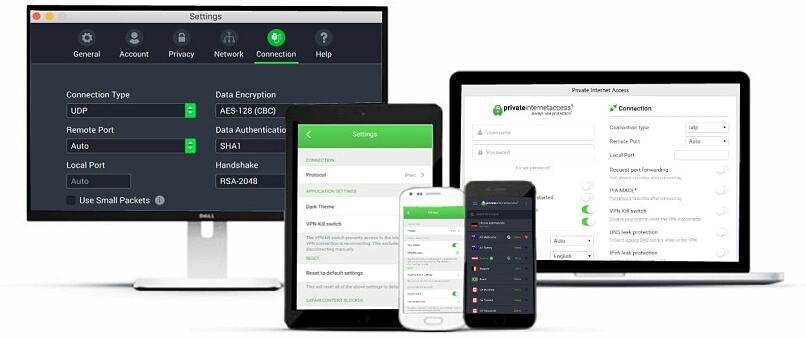

Você pode navegar no Tor Browser com confiança — o Private Internet Access (PIA) conta com um bloqueador de anúncios/trackers/malware integrado. Durante meus testes, encontrei facilmente essa configuração (chamada MACE) no app e consegui ativá-la com um clique. Ele não apenas impede que pop-ups irritantes perturbem você, como evita que arquivos maliciosos comprometam seu dispositivo.

A maioria dos recursos de segurança e privacidade do PIA pode ser ativada e desativada com um clique

A maioria dos recursos de segurança e privacidade do PIA pode ser ativada e desativada com um clique

O Private Internet Access oferece inúmeras opções para ajudar você a customizar sua segurança. Ele permite escolher qual protocolo usar entre OpenVPN e WireGuard, bem como seu nível de criptografia (128 bits ou 256 bits). Dessa forma, você pode equilibrar sua segurança e velocidades. Além disso, há duas opções de kill switch. O "Advanced Kill Switch" (Kill switch avançado) impede o vazamento de tráfego, mesmo quando a VPN está desligada.

Quando testei suas velocidades, verifiquei que o PIA é confiavelmente rápido com o Tor. Os 2 servidores mais próximos a mim (Flórida e Atlanta) entregaram mais de 15 Mbps. Embora essa velocidade não seja tão alta quanto a do ExpressVPN, ainda assim consegui usar o navegador Tor sem qualquer lentidão perceptível.

O PIA oferece uma configuração de multi-hop e ofuscação no app para ajudar a ocultar o uso da sua VPN. Ela adiciona uma camada extra de criptografia ao enviar seu tráfego também através de um servidor proxy. Porém, quando a testei, notei um grande impacto sobre as velocidade. O Tor Browser já é bastante lento por si só, portanto recomendo usar essa opção somente se você estiver tentando contornar um firewall complicado.

Um pequeno ponto negativo é que o PIA está sediado nos EUA, país integrante da Aliança 5 Olhos (5-Eyes Alliance). Porém, ele cumpre uma rigorosa política antilogs (no-logs policy). Portanto, mesmo que as autoridades exigissem dados de usuários, não haveria nada para compartilhar. Nota do Editor: transparência é um dos nossos valores fundamentais no vpnMentor, por isso, você deve saber que estamos no mesmo grupo de propriedade que Private Internet Access. No entanto, isso não afeta nosso processo de análise.

Como usar o Tor Browser com uma VPN

Usar uma VPN altamente segura pode melhorar sua segurança enquanto você usa o The Onion Router. Existem 2 maneiras diferentes pelas quais você pode usar uma VPN com o Tor — e cada uma oferece diferentes benefícios de segurança. As informações a seguir explicam ambos os métodos para usar uma VPN com o The Onion Router.

Tor Over VPN

O método mais seguro consiste em se conectar à sua VPN antes de acessar o The Onion Router. Ele protege seus dados enquanto estes são transmitidos por meio de cada nó — principalmente os nós de entrada e saída. Além disso, seu endereço IP real permanece oculto do Tor — e ele impede que seu provedor de internet veja suas atividades no Tor Browser.

Porém, caso sua VPN não conte com os principais recursos de segurança, este método não será tão eficaz. Por exemplo, um kill switch é necessário porque garante que seus dados não vazarão no caso de sua conexão falhar. Essa proteção é essencial se você estiver conectado a um nó de saída malicioso. Além disso, sua VPN deve seguir uma rigorosa política antilogs (no-logs policy) para que você tenha certeza de que suas atividades de navegação permaneçam realmente privadas.

VPN Over Tor

O segundo método é realizado na ordem contrária — conectando-se ao Tor antes da sua VPN. Essa opção é um pouco mais complexa porque requer que você configure manualmente sua VPN para conectá-la ao Tor. O uso desse método oferece alguma segurança ao ocultar seu tráfego dos nós de saída do navegador Tor.

Porém, o método VPN over Tor tem algumas vulnerabilidades e limitações. Por exemplo, seu provedor de internet ainda poderá ver que você está usando o Tor. E, embora usar o método VPN over Tor permita acessar sites comuns, ele não permite acessar sites .onion.

Para que esse método funcione, a VPN deve oferecer suporte ao Tor — e, igualmente importante, ela deve seguir uma rigorosa política antilogs (no-logs policy). Como esse método não é tão seguro, a maioria das VPNs (incluindo aquelas desta lista) não oferece suporte a VPN over Tor.

Dicas adicionais para se manter seguro no Tor Browser

Embora o The Onion Router tenha sido criado para oferecer alguma privacidade, ele tem suas vulnerabilidades. É por isso que recomendo tomar as seguintes precauções para garantir segurança máxima enquanto você navega com o The Onion Router.

- Adquira um software antivírus e antimalware. Ele adicionará uma camada de segurança para manter você e seus dispositivos protegidos de vírus, malware e ciberataques. Mantenha o software atualizado — se uma nova versão for lançada, mas você ainda usar uma versão antiga, esta não estará preparada para bloquear as ciberameaças mais recentes.

- Mantenha sua identidade pessoal privada. Não forneça nenhuma informação identificável aos sites que você acessar. Por exemplo: fotos, seu número de telefone, nome ou endereço de e-mail. Até mesmo acessar suas contas pessoais (como Gmail, Drive ou Hangouts) pode deixá-lo exposto. Você pode obter facilmente um endereço de e-mail criptografado para usar exclusivamente com o Tor Browser — por exemplo, através do ProtonMail.

- Use um sistema operacional com foco em segurança. O TAILS é um exemplo — também recomendo que você o rode por meio de uma unidade de disco removível. Assim, hackers terão dificuldades para identificar seu computador na rede Tor.

- Use um mecanismo renomado de pesquisa na dark web. Alguns mecanismos de pesquisa indexam sites .onion, portanto você pode usá-los para localizar e pesquisar sites na dark web antes acessá-los de fato. Alguns mecanismos de pesquisa confiáveis incluem: DuckDuckGo e Ahmia. No entanto, não recomendo usar mecanismos de pesquisa da surface web, como Google, pois eles coletam inúmeros dados de você.

- Atualize seu dispositivo e navegador. Executar o software mais atual disponível evita que bugs e vulnerabilidades comprometam sua segurança online.

- Desative o JavaScript. O motivo para isso é que, em 2013, hackers encontraram uma forma de rastrear usuários acessando seus dados de sessão, os quais eram fornecidos pelo JavaScript.

- Evite complementos. O Tor bloqueia automaticamente alguns plugins (como Flash, RealPlayer e Quicktime) — hackers já os manipularam no passado para obter os endereços IP reais dos usuários, pois eles estão fora do controle dos desenvolvedores do Tor. Os complementos e extensão de navegadores também podem permitir o rastreamento por meio do fingerprinting do navegador.

- Não altere o tamanho da sua janela do Tor. Isso pode fazer com que alguém rastreie você por meio do fingerprinting do navegador.

- Cubra sua câmera e seu alto-falante. Você pode fazer isso usando um pouco de fita fosca. Você se protegerá de cibercriminosos que tentarem sequestrar seu dispositivo para obter gravações não solicitadas de sua pessoa.

- Anote os sites confiáveis. Você só deve acessar links e sites nos quais possa confiar, principalmente ao fazer compras online. Uma forma simples de organizar seus sites de confiança é usar um bloco de notas criptografado (Turtl, por exemplo). Nele, você poderá armazenar as URLs Onion específicas que pesquisou e usou.

- Atente-se com tudo o que você abre. Não clique em pop-ups, anúncios ou quaisquer solicitações suspeitas. Se você baixar um arquivo da dark web, desative a internet antes de abri-lo. Abri-lo enquanto conectado pode acarretar o vazamento do seu IP real.

- Use criptomoeda. Em vez de usar seus cartões de crédito pessoais, use criptomoeda — elas oferecem uma camada extra de anonimato durante suas compras na dark web e impedem que você tenha suas informações financeiras roubadas.

- Feche todos os apps em seu dispositivo. Por exemplo — apps bancários ou de streaming. Dessa forma, não há a possibilidade de que olhos curiosos consigam se apossar de suas informações pessoais por meio dessas fontes.

Como instalar o Tor Browser em seus dispositivos

Para fins de segurança, recomendo que você somente instale o Tor Browser a partir do site oficial. Também recomendo fortemente não alterar o tamanho da janela enquanto você navega. Isso pode causar o fingerprinting do navegador, um método usado pelo FBI, anunciantes e outros olhos curiosos para rastrear seu comportamento online.

O Tor não está disponível para iOS, mas o Onion Browser (desenvolvido pelo Tor) está. Esse app pode ser encontrado na loja da Apple, possui código aberto e é recomendo pelo Tor. Veja como instalar o navegador Tor em dispositivos nos quais está disponível:

Download do Tor no Windows e Mac

O processo de instalação do navegador Tor no Windows e Mac é bem similar — as diferenças estão na forma de uso do sistema operacional. Os passos abaixo indicam como instalá-lo no Windows.

- Conecte-se a qualquer servidor. Um servidor local garantirá a conexão mais veloz.

Usar o recurso Smart Location do ExpressVPN pode ajudar a minimizar a perda de velocidade durante o uso do Tor

Usar o recurso Smart Location do ExpressVPN pode ajudar a minimizar a perda de velocidade durante o uso do Tor

- Baixe o Tor. Acesse a página de download e selecione o instalador adequado (Windows ou Mac).

Após o clique, ele começará a ser baixado em seu dispositivo imediatamente

Após o clique, ele começará a ser baixado em seu dispositivo imediatamente

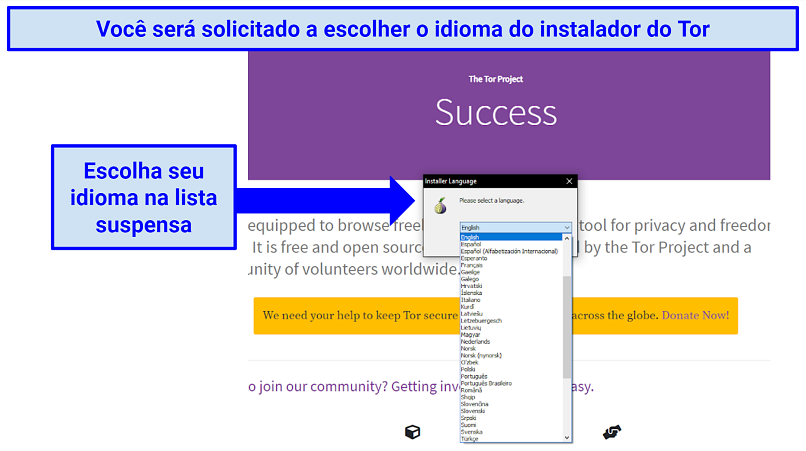

- Abra o arquivo de instalação. Selecione um idioma e percorra o assistente de instalação.

Os idiomas estão dispostos em ordem alfabética

Os idiomas estão dispostos em ordem alfabética

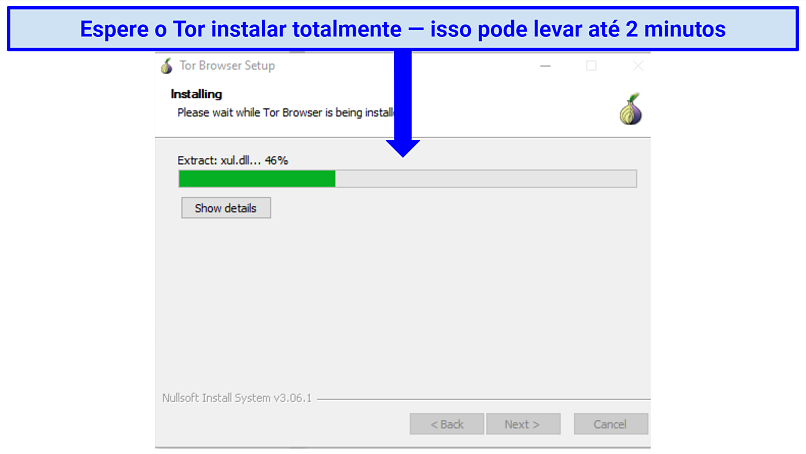

- Finalize a instalação. Após a conclusão da instalação, você terá algumas opções para prosseguir. Se estiver usando Mac, você será automaticamente orientado a arrastar e soltar o ícone do Tor à sua pasta "Aplicativos" neste momento.

Após a conclusão da instalação, marque a caixa intitulada "Executar”

Após a conclusão da instalação, marque a caixa intitulada "Executar”

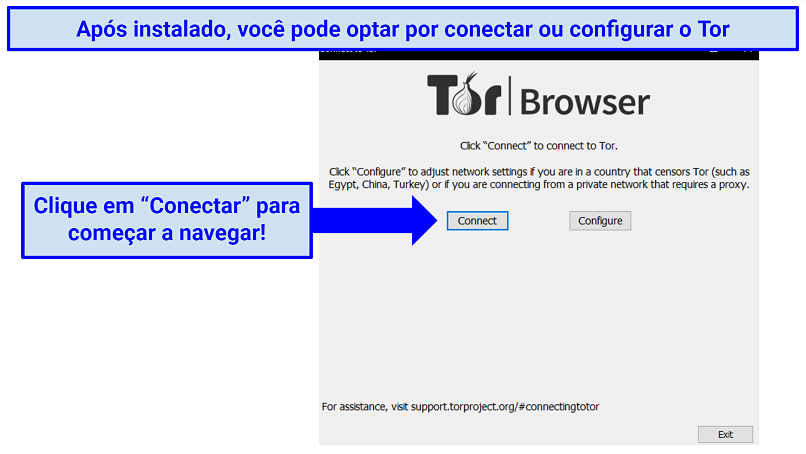

- Conecte-se ou configure o Tor. Quando o Tor for instalado, você terá a opção "Connect” (Conectar) ou "Configure” (Configurar). Se você estiver navegando em uma rede ou local restrito, clique em "Configurar”. Após clicar em "Configurar”, ele perguntará se o Tor está censurado em sua localização ou se você está usando um proxy — em seguida, ele o ajudará a configurar um transporte plugável. Caso contrário, você pode clicar em "Conectar” para começar a navegar no Tor imediatamente.

Se você estiver usando um proxy, basta apenas inserir o tipo de proxy, endereço IP e porta

Se você estiver usando um proxy, basta apenas inserir o tipo de proxy, endereço IP e porta

Download do Tor no Android

- Conecte-se à sua VPN. Escolha um servidor — recomendo optar por um que esteja próximo de você para obter as melhores velocidades.

- Acesse o site oficial do Tor. Por meio do seu dispositivo Android, acesse o site oficial do Tor.

- Siga as instruções para instalar. Primeiro, clique em "Go to Google Play" (Acessar Google Play) e, então, selecione "Install" (Instalar) para começar a baixar o app no seu dispositivo.

- Conecte-se ao Tor. Comece a navegar no The Onion Router em segurança.

Download do Tor no Linux

- Conecte a VPN. Abra um novo terminal e execute este comando: expressvpn connect. Ou, para se conectar automaticamente à "Smart Location” (Localização inteligente), use o comando expressvpn connect smart.

- Baixe o launcher do Tor. Acesse a página de download do Tor no FlatHub — baixe o launcher para o Linux.

- Instale o arquivo. Localize a pasta de downloads (ou o local onde você baixou o launcher do Tor) e abra o arquivo.

- Conecte-se ou configure o Tor. Clique em "Launch” (Abrir) para inicializar o Tor. Em seguida, você terá a opção "Connect” (Conectar) ou "Configure” (Configurar). Caso esteja navegando a partir de uma rede que bloqueie o Tor, selecione "Configurar”. Quando você clicar em "Configurar”, ele perguntará se o Tor está censurado na sua região ou se você está usando um proxy — em seguida, ele irá ajudá-lo a configurar um transporte plugável. Caso contrário, você pode selecionar "Conectar” para começar a navegar na dark web imediatamente.

Como configurar o Tor para uso seguro

- Gerencie os complementos do Tor. Recomendo habilitar todos os complementos do Tor para garantir segurança adicional. Clique no ícone de hambúrguer e, em seguida, Preferências > Extensões e Temas. Aqui, você encontrará o HTTPS Everywhere, que permite apenas versões HTTPS (seguras) de sites. O NoScript desativa o JavaScript em sites que não são confiáveis. O HTTPS Everywhere e o NoScript vêm habilitados por padrão, mas você pode gerenciá-los facilmente nas configurações do Tor, caso queira.

- Defina o nível de segurança. Para obter proteção adicional, defina o nível de segurança do The Onion Router como "Mais seguro”. Para fazer isso, clique no botão de escudo no canto superior direito do navegador. Em seguida, selecione "Configurações avançadas de segurança”.

- Acesse a dark web em segurança! Lembre-se de conectar sua VPN antes de abrir o Tor para obter o maior nível de segurança.

FAQs sobre como usar o Tor Browser em segurança

É seguro baixar o navegador Tor?

Sim, é seguro baixar o Tor Browser. Porém, ele não é totalmente privado — seu provedor de internet ainda pode ver que você acessou o site do Tor. Por isso, recomendo baixar o Tor enquanto conectado a uma VPN para garantir mais privacidade.

Porém, você nunca deve baixá-lo a partir de um site de terceiros. Já houve vários casos de sites falsos com links maliciosos que podem comprometer seu dispositivo e os dados armazenados nele. A única fonte a partir da qual você deve baixar o The Onion Router é seu site oficial.

O Tor pode ser rastreado?

É difícil, mas possível. Para garantir sua segurança, tome precauções adicionais (como usar uma VPN) enquanto navega com o Tor. Alguns nós do Tor já foram comprometidos no passado e usados para expor usuários e até mesmo interceptar seu tráfego. Além disso, se um hacker ganhar controle sobre uma parte do Tor, poderá descobrir quais usuários estão visualizando qual conteúdo.

O Tor oculta meu IP?

Em grande parte, mas não totalmente. Os nós de entrada do Tor ainda podem ver seu endereço IP real, mas isso pode ser facilmente evitado com o uso do Tor em conjunto com uma VPN. Usar uma VPN garante que seu endereço IP permaneça oculto de todos os nós. Dessa forma, suas atividades no Tor não poderão ser vinculadas à sua localização. Além disso, ela criptografa seu tráfego do início ao final de suas sessões online para impedir que seu provedor de internet veja que você está usando o The Onion Router.

O Tor é ilegal?

O Tor Browser é legal na maioria dos países, mas usá-lo pode fazer com que você seja monitorado. Seu provedor de internet pode ver que você o está acessando, o que poderá causar suspeitas. Contanto que não participe de atividades ilegais, você não deverá enfrentar problemas. Porém, você pode proteger sua privacidade usando uma VPN que conte com uma política antilogs (no-logs policy), proteção contra vazamento de DNS/IP (DNS/IP leak protection) e kill switch.

Por outro lado, em países onde há forte censura (como China, Rússia ou Emirados Árabes Unidos), usar o navegador Tor é totalmente ilegal. Recomendo fortemente que você siga as leis do seu país para evitar enfrentar consequências legais.

Devo usar uma VPN com o Tor?

Usar uma VPN com o Tor é uma medida de segurança que recomendo fortemente. O Tor lhe oferece anonimato dentro da rede, mas seu provedor de internet ainda poderá ver que você o está acessando. Mesmo que você não esteja fazendo nada ilegal, o The Onion Router costuma ser associado a atividades criminosas.

Não apenas isso, mas, sempre que acessa a dark web, você fica vulnerável a inúmeras ciberameaças — como hackers tentando roubar seus dados, malware, vírus e muito mais. Uma VPN mantém seu anonimato e protege suas informações pessoais para que você possa navegar em segurança na dark web.

O Tor Browser é grátis?

Sim, o Tor é grátis. Basta apenas baixá-lo no site oficial. No entanto, produtos grátis costumam vir com limitações — no caso do Tor, você obtém proteção limitada à sua privacidade. É por isso que é melhor usar o Tor Browser em conjunto com algumas outras medidas de segurança online para garantir que você possa navegar de forma segura e privada.

Posso usar o Tor Browser no Android ou iOS?

Você pode usá-lo no Android, mas não no iOS. Como alternativa para usuários de iOS, o Onion Browser (um navegador similar para a dark web) está disponível na loja da Apple. O Onion Browser é um app de terceiros que usa o roteamento do Tor — seu desenvolvedor trabalha em estreita colaboração com o Projeto Tor, e o app é até mesmo recomendado no site oficial do Tor.

Para Android, o app do Tor pode ser baixado na Google Play Store ou em formato de arquivo APK, o qual você pode obter no site oficial do Tor. O método mais seguro de instalar o Tor no Android é baixar o arquivo APK do Tor enquanto conectado a uma VPN. Dessa forma, o fato de que você está baixando o Tor Browser permanecerá oculto de olhos curiosos, incluindo seu provedor de internet. Além disso, esse método impede que você baixe acidentalmente um app malicioso na Google Play Store — o que já aconteceu com outros usuários no passado.

Por que o Tor é tão lento?

O Tor transmite seu tráfego por meio de uma série de nós, o que pode causar grande lentidão no próprio navegador. É por isso que, se você estiver usando uma VPN para garantir proteção extra, é melhor optar por uma que seja ultrarrápida para minimizar qualquer lentidão adicional.

Os nós funcionam como "paradas técnicas" durante uma viagem. Sempre que seu tráfego passa por um nó, leva mais tempo para alcançar o destino final — seus sites acessados.

Use o Tor em segurança hoje mesmo

Embora o The Onion Router ofereça um bom nível de privacidade, você continua correndo risco sempre que acessa a dark web através dele. Para se manter protegido de inúmeras ciberameaças, recomendo fortemente usar uma VPN com o Tor Browser. Isso garante que seu tráfego seja criptografado do início ao final das suas sessões de navegação. Além disso, ela oculta suas atividades no Tor e seu IP de terceiros que possam querer espioná-lo.

Minha VPN favorita para o Tor é o ExpressVPN. Ele não apenas protege você por meio de uma combinação de recursos de segurança de ponta, como é ultrarrápido. Isso lhe permite navegar com o Tor em segurança e com lentidão mínima. Você pode até mesmo testar o ExpressVPN com o Tor sem riscos, pois ele oferece uma garantia de reembolso de 30 dias. Caso não fique satisfeito, obter o reembolso é fácil.

Suas atividades online podem estar visíveis aos sites que você acessa

Seu endereço IP:

216.73.216.23

Sua localização:

US, Ohio, Columbus

Seu provedor de Internet:

Alguns sites podem usar esses dados para publicidade, análises ou rastreamento de suas preferências online.

Para proteger seus dados dos sites que você acessa, um dos passos mais eficazes é ocultar seu endereço IP, o qual pode revelar sua localização, identidade e hábitos de navegação. Usar uma rede privada virtual (VPN) oculta seu IP real redirecionando seu tráfego de internet através de um servidor seguro, o que causa a impressão de que você está navegando a partir de uma região diferente. Uma VPN também criptografa sua conexão, mantendo seus dados protegidos contra vigilância e acesso não autorizado.

Por favor, comente sobre como melhorar este artigo. Seu feedback é importante!