Qual é a diferença entre vazamentos de DNS e IP

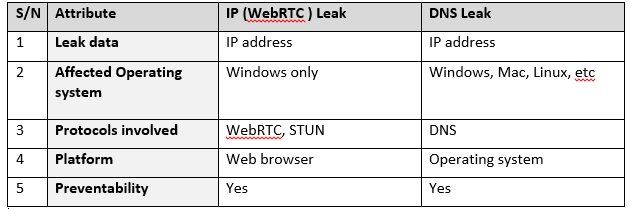

Devido a preocupações de privacidade e outros motivos pertinentes, alguns usuários da Internet preferem usar um serviço VPN para disfarçar o seu endereço IP real e criptografar os seus dados enquanto navegam na Web. No entanto, todos esses objetivos podem desmoronar se os seus dados pessoais estiverem vazando devido a uma falha de segurança. Existem as duas principais formas pelas quais a sua VPN pode vazar os seus dados pessoais ou endereço IP: Vazamento de DNS e vazamento de WebRTC (IP).

O que é vazamento de DNS?

Se você já usou a Internet, é muito provável que também tenha entrado em contato com o Domain Name System (DNS), mesmo inconscientemente. O DNS mantém um banco de dados de nomes de domínio (como vpnmentor.com) e os traduz para seus números correspondentes (Internet Protocol ou IP), que são necessários para localizar os recursos na Internet. Eles são o equivalente da Internet de um diretório de lista telefônica.

Os nomes de domínio são apenas para consumo humano, os computadores só entendem números na forma de endereços IP (168.212.226.204), que podem não ser fáceis para os humanos lembrarem (daí a necessidade de um DNS). Sempre que você visita um site para solicitar uma página da Web, o seu computador entra em contato com o servidor DNS do seu ISP para solicitar o endereço IP do site. Ao usar o serviço de privacidade, como uma VPN, o seu computador geralmente entra em contato com o seu servidor VPN para o serviço DNS em vez do DNS do seu ISP.

Como isso acontece?

Existe uma falha de segurança que, às vezes, permite que os pedidos de DNS sejam encaminhados para os servidores de DNS do seu ISP, apesar do uso de um serviço VPN para tentar ocultá-los. Essa falha é conhecida como vazamento de DNS. Ela resulta de uma consulta DNS não criptografada enviada pelo seu computador fora do túnel VPN estabelecido. Essa falha decorre da falta inerente ao sistema operacional do conceito de DNS universal (coletivo). Cada interface de rede pode ter seu próprio DNS e – em diversas circunstâncias – o sistema enviará consultas de DNS diretamente para o seu ISP ou para outros servidores de terceiros (veja o diagrama abaixo), sem respeitar as configurações de gateway e DNS padrão do seu serviço VPN causando um vazamento.

A falha permite que um ISP ou um espião veja quais sites um usuário pode visitar. Quando você usa uma VPN e descobre que o seu IP real está vazando, isso significa que os seus pedidos de DNS também estão sendo encaminhados para o seu ISP além do seu provedor de VPN. Alguns ISPs implementam até mesmo uma tecnologia chamada "Proxy de DNS transparente" que realmente força o seu computador a usar o seu serviço de DNS para todas as pesquisas de DNS, mesmo quando você muda as suas configurações de DNS para algo diferente da deles.

O que é o vazamento de WebRTC (IP)?

Em 2015, um pesquisador de segurança, Daniel Roesler, publicou uma demonstração sobre uma falha de segurança que permite que um invasor se aproveite de um programa de interface especial (API) incorporado na maioria dos navegadores Web chamado Web Real Time Communication (WebRTC) para revelar o endereço IP real de um usuário, mesmo que eles estejam conectados a uma VPN. O WebRTC geralmente é usado por computadores em diferentes redes para comunicação de navegador para navegador, compartilhamento de arquivos P2P, chamadas de voz e vídeo entre outros.

Como isso acontece?

Basta algumas linhas de código para enganar o WebRTC e revelar o seu verdadeiro endereço IP através de comunicações com um servidor baseado na Internet conhecido como STUN (Session Traversal Utilities for NAT). O servidor STUN permite que computadores e dispositivos na sua rede interna encontrem os seus endereços públicos de IP (Internet). As VPNs também usam servidores STUN para traduzir o seu endereço de rede interno para um endereço de Internet público e vice-versa. Para realizar isso, o servidor STUN mantém um banco de dados do seu endereço de Internet (IP) baseado em VPN e seu endereço IP interno local durante a conectividade.

Este vazamento não tem nada a ver com a segurança da sua VPN, mas tem tudo a ver com a vulnerabilidade no próprio WebRTC no seu navegador. Quando o WebRTC no seu navegador aceita consultas de um servidor STUN, ele envia uma resposta ao servidor STUN que mostra tanto o endereço IP privado (rede interna) como o endereço público (Internet) e outros dados.

O resultado das solicitações, que é basicamente o endereço IP real do usuário, pode ser acessado através de um pequeno programa chamado JavaScript. O único requisito para que isso funcione é o suporte do WebRTC no navegador e no programa JavaScript. Se o WebRTC estiver ativado no seu navegador, ele normalmente aceitará a solicitação STUN e enviará uma resposta para o servidor STUN.

A conclusão aqui é que nenhum sistema é perfeito. De vez em quando, falhas são descobertas. Portanto, é importante que você use um provedor VPN respeitável que responda proativamente às vulnerabilidades quando elas ocorrem. Certifique-se de testar a sua VPN contra esses vazamentos e tomar medidas para corrigi-los.

Por favor, comente sobre como melhorar este artigo. Seu feedback é importante!